Linux之ssl配置,nfs挂载,autofs自动挂载及https中ssl层的握手协议流程(超详解)

最后更新:2022-07-30 22:54:26 手机定位技术交流文章

目录

1.配置使用SSL访问httpsapache服务器

1.mod_ssl 是一种以 openssl 的工具箱为基础专门为 apache webserver 提供密码保护的软件。

2.创建 mssl.conf配置文件

3.首先创建所需的文件和目录以显示主页的内容

4. 强制改为宽容模式重启httpd服务

2.配置cgi程序以访问Apache

1.首先,进入cgi-bin目录,里面的文件可执行

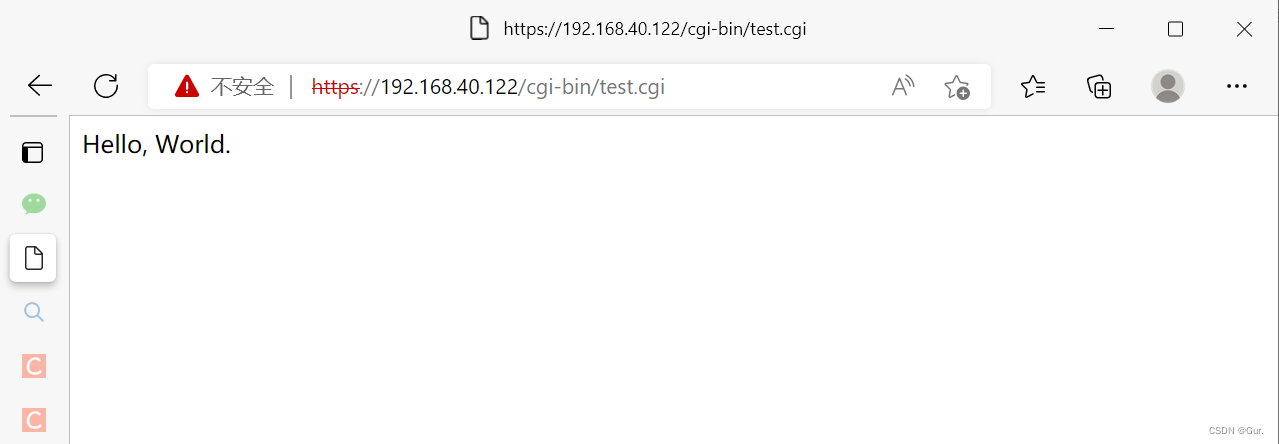

2,访问https://192.168.40.122/cgi-bin/test.cgi编辑

1.首先在服务器上下载所需的程序

2.创建和配置主配置文件

3.创建目录及文件

4.使用chmod开放所有权

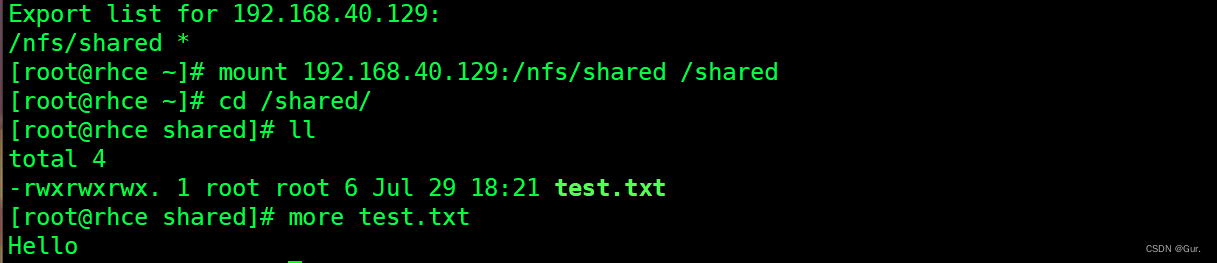

5.手动载入登录客户端编辑器

b,打开/nfs/upload目录,该目录为192.xx。0/24服务器数据上传目录将映射所有在网络服务器上上传的文件的所有者和组件,以nfs-upload的UID和GID2001;

1.首先创建上传目录并创建文件

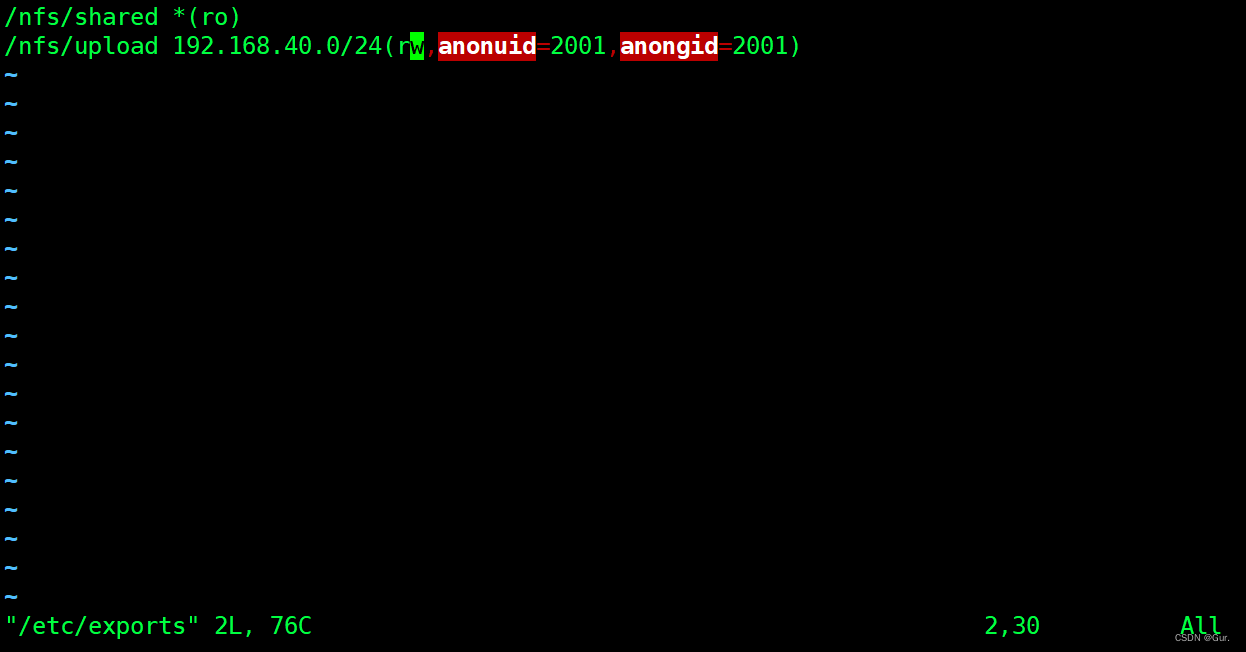

2.将规则添加到主配置文件编辑中

3.创建用户和组并指定uid/gid

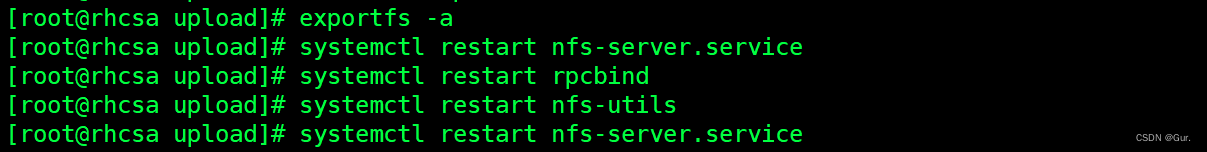

4.重装配置编辑器

5.远程连接到客户端

6.客户端创建文件

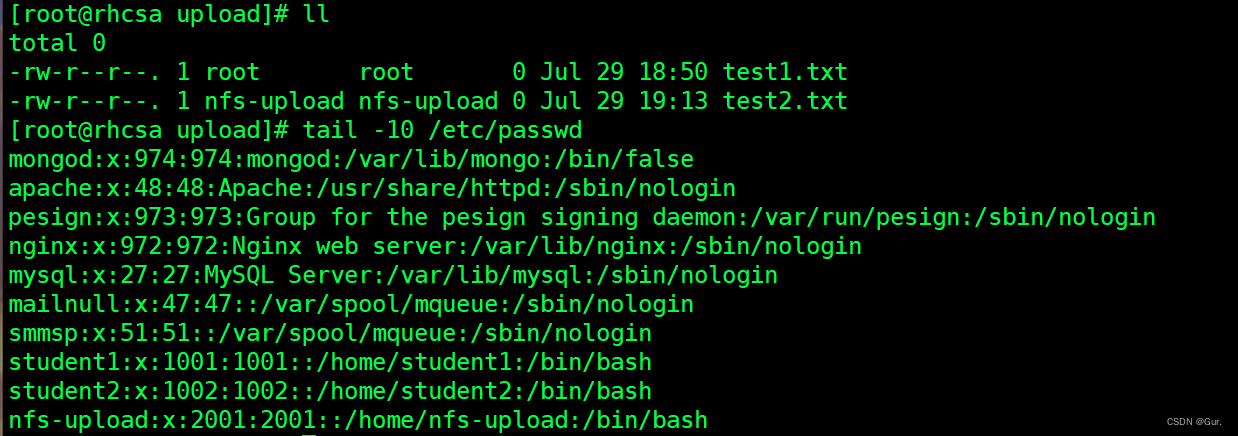

7.查看文件所有者组和uid/gid

c.把/home/tom放在目录上(目录是uid=11,gid=1111的tom用户的家目录)目录仅共享给192.168.xxx.128这台主机上的jerry用户,杰瑞有权从这个目录中访问、创建和删除文件。

1.创建Tom和Group并指定uid/gid

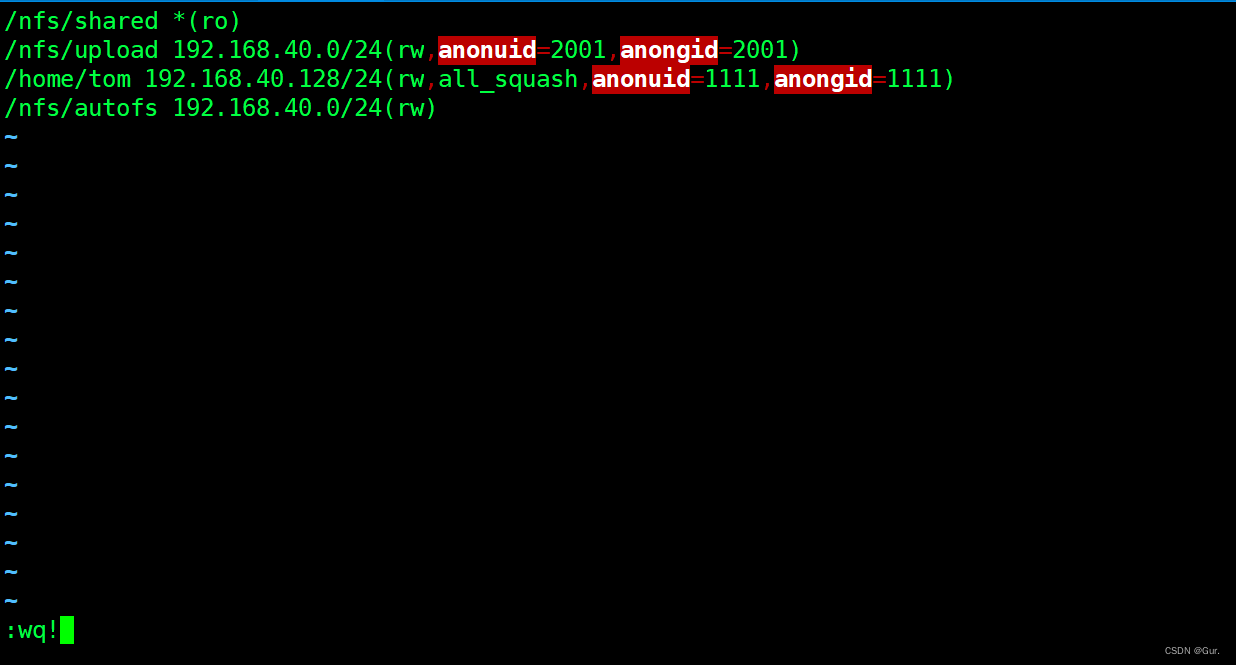

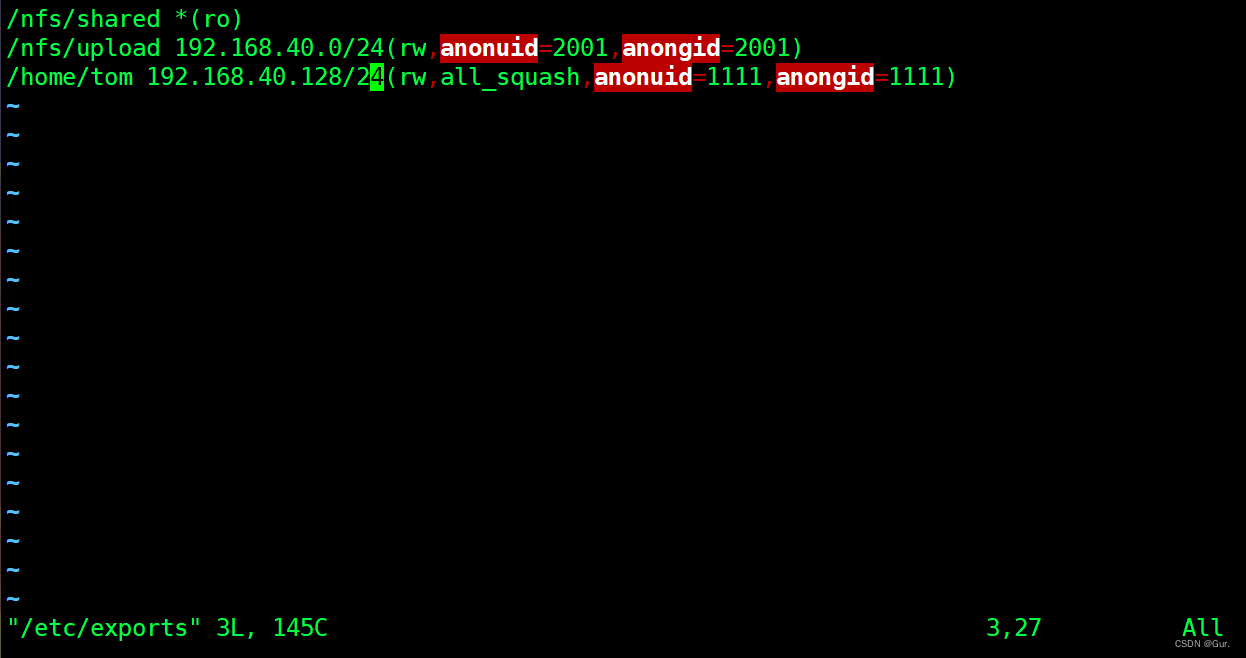

2.将规则添加到主配置文件

3.重新启动服务编辑器

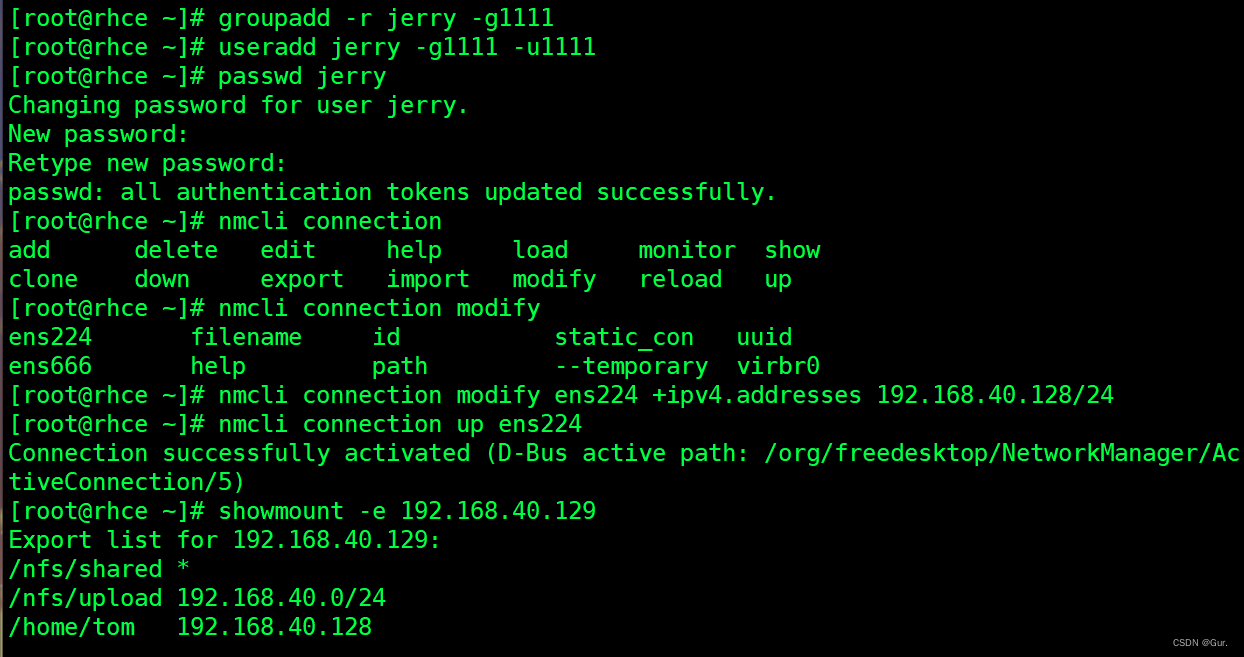

4.在客户端创建jerry并添加192.168.40.128这个ip

5.下载根用户并切换到杰里创建文件

4.autofs autoload 远程nfs服务器所要求的目录是/nfs/autofs 客户端的上传目录是/data1/autofs,并设置自动卸载时间为60秒。

1.先将客户端输入主配置文件

2.将上传到服务器上

3.在服务器上重新启动服务

4.在客户端重新启动autofs后自动加载触发条件

5: https中SSL层中的握手协议进程

1. client_hello

2. server_hello

4. client_key_exchange / change_cipher_spec / encrypted_handshake_message

5. change_cipher_spec / encrypted_handshake_message

6. 握手结束

1.配置使用SSL访问httpsapache服务器

1.mod_ssl 是一种以 openssl 的工具箱为基础专门为 apache webserver 提供密码保护的软件。

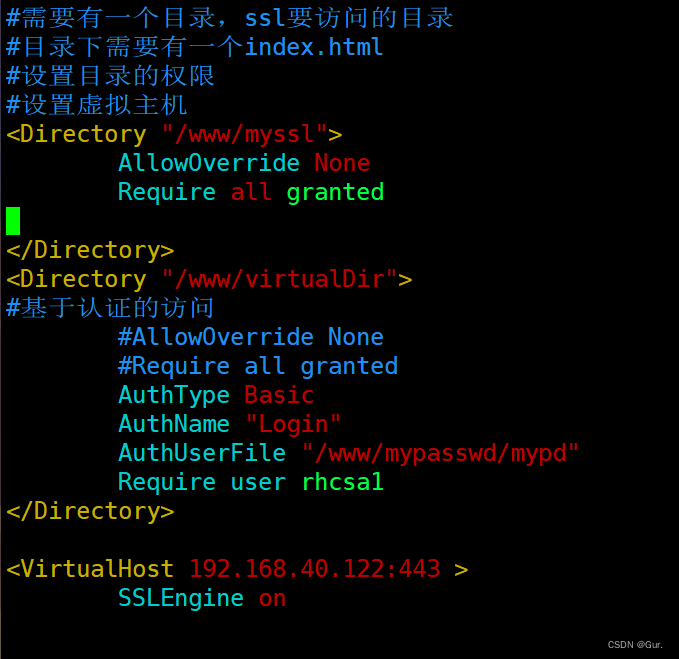

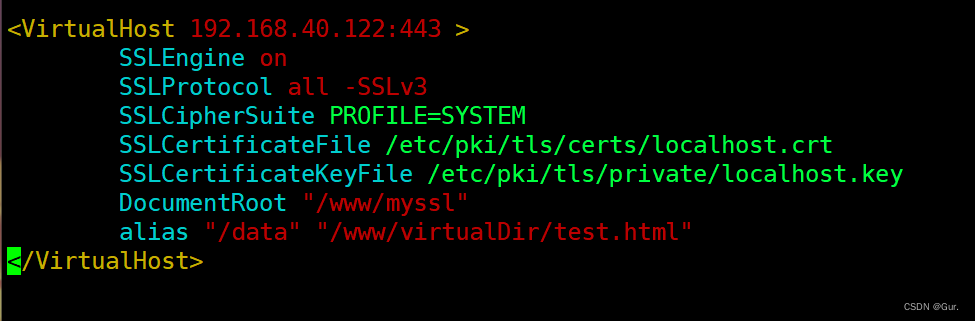

2.创建 mssl.conf配置文件

在里面如下所配置

在<VirtualHost>里面配置自己生成的SSL证书

3.首先创建所需的文件和目录以显示主页的内容

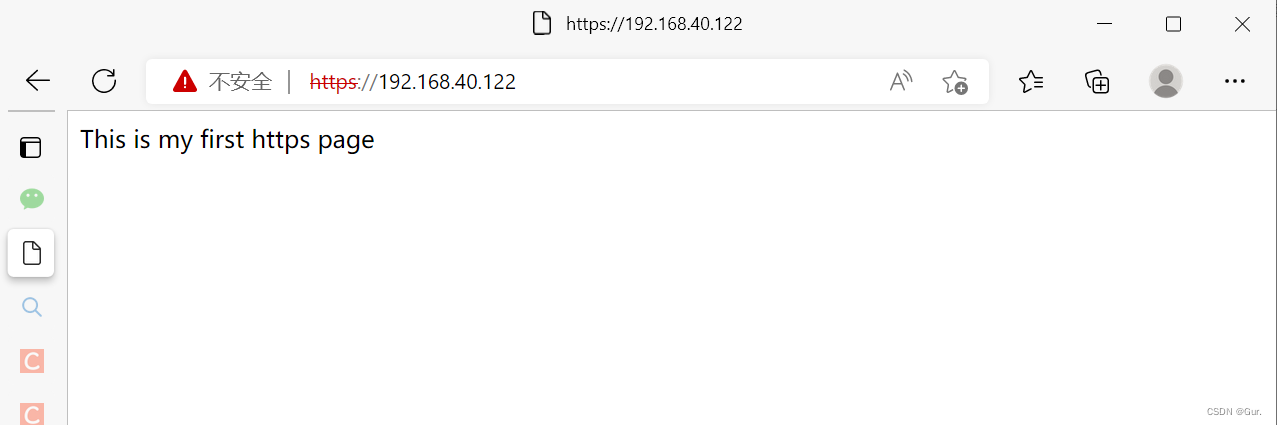

4. 强制改为宽容模式重启httpd服务

2.配置cgi程序以访问Apache

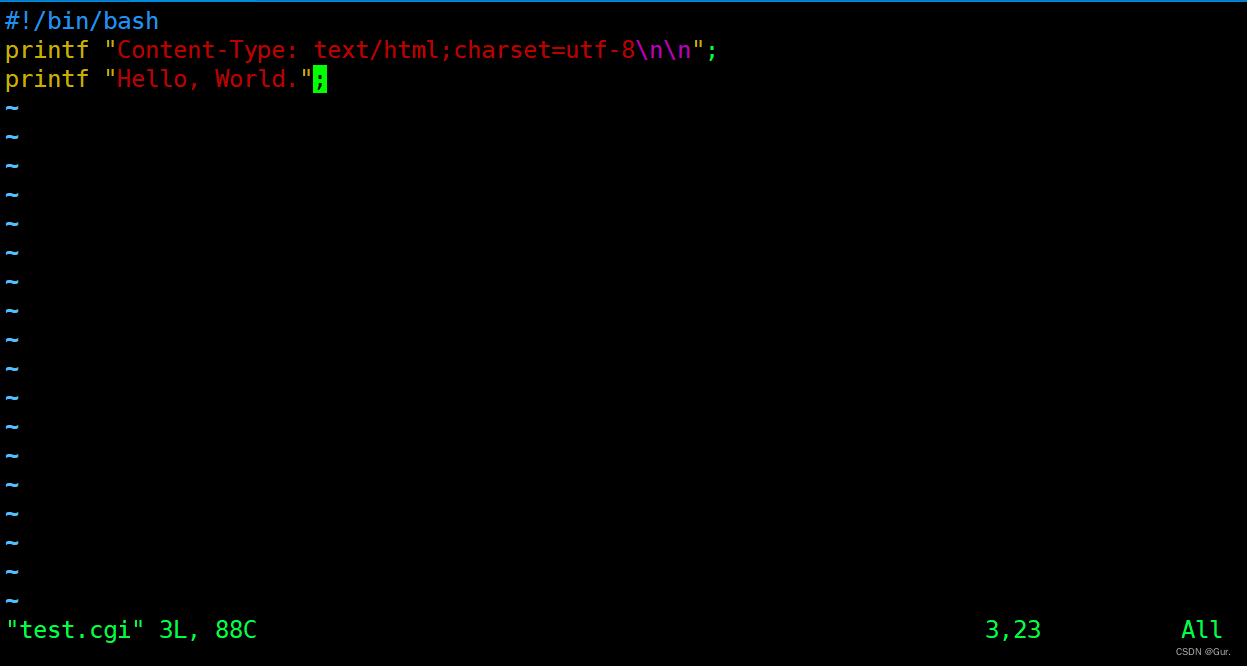

1.首先,进入cgi-bin目录,里面的文件可执行

2,访问https://192.168.40.122/cgi-bin/test.cgi

3.nfs挂载

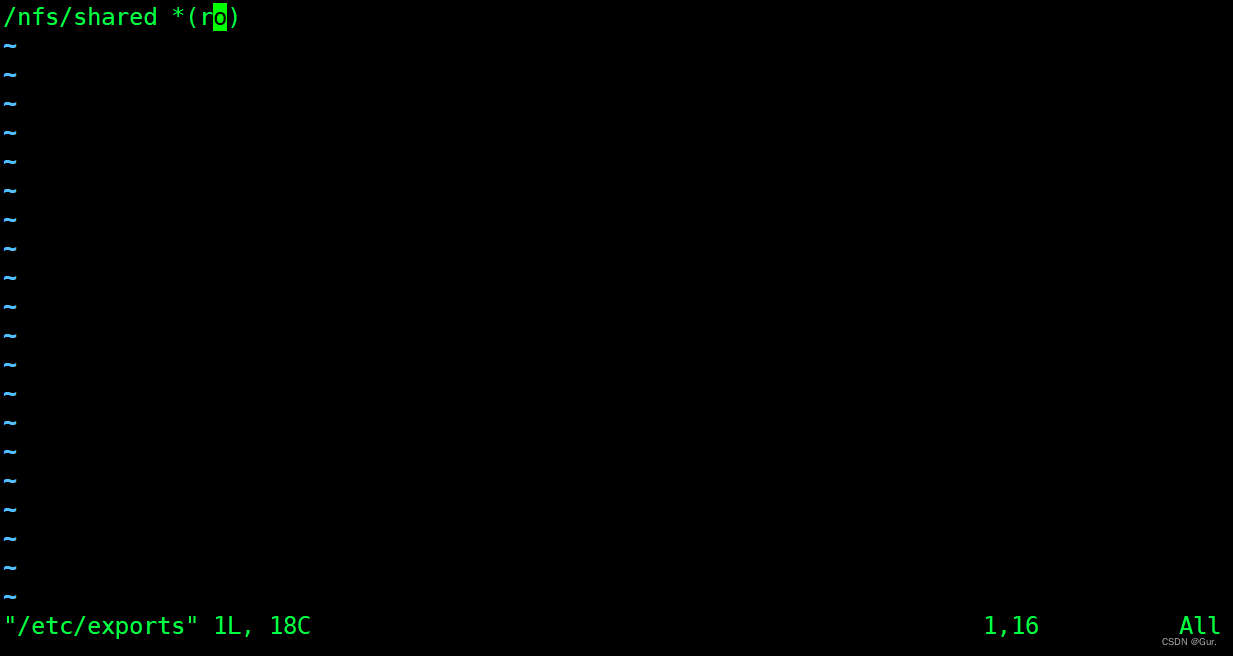

a.为所有用户查询打开/nfs/共享目录;

1.首先在服务器上下载所需的程序

2.创建和配置主配置文件

3.创建目录及文件

4.使用chmod开放所有权

5.手动载入登录客户端

b,打开/nfs/upload目录,该目录为192.xx。0/24服务器数据上传目录将映射所有在网络服务器上上传的文件的所有者和组件,以nfs-upload的UID和GID2001;

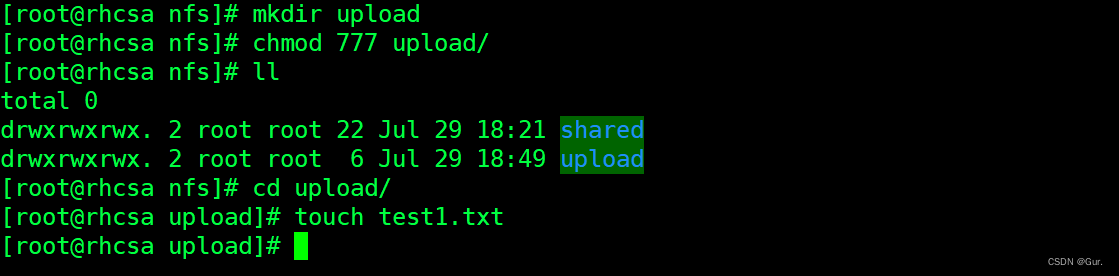

1.首先创建上传目录并创建文件

2.将规则添加到主配置文件

3.创建用户和组并指定uid/gid

4.重新加载配置

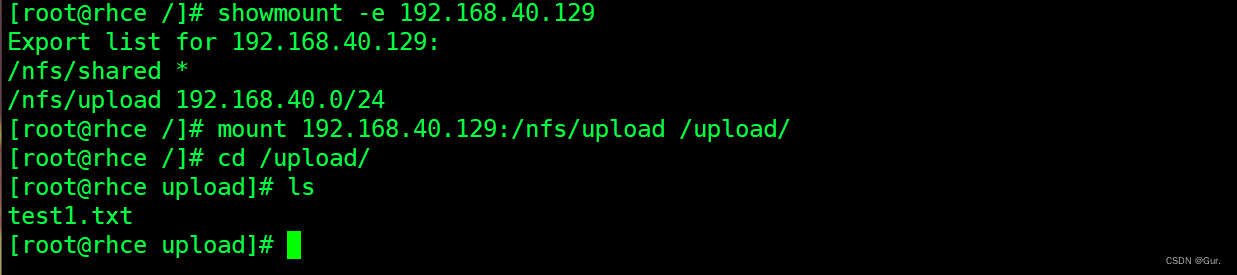

5.远程连接到客户端

6.客户端创建文件

7.查看文件所有者组和uid/gid

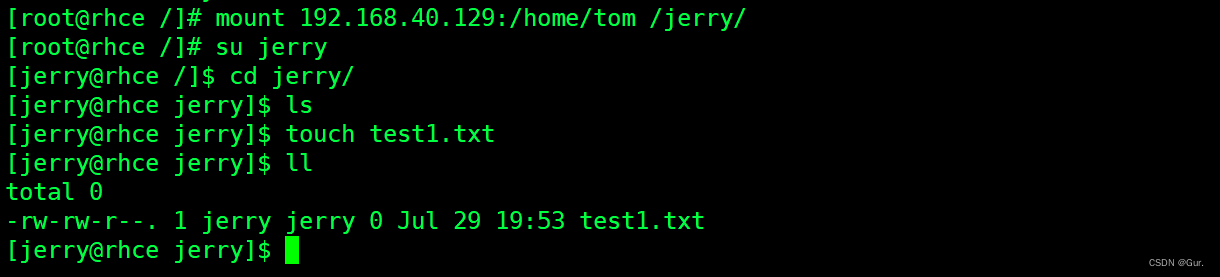

c.把/home/tom放在目录上(目录是uid=11,gid=1111的tom用户的家目录)目录仅共享给192.168.xxx.128这台主机上的jerry用户,杰瑞有权从这个目录中访问、创建和删除文件。

c.把/home/tom放在目录上(目录是uid=11,gid=1111的tom用户的家目录)目录仅共享给192.168.xxx.128这台主机上的jerry用户,杰瑞有权从这个目录中访问、创建和删除文件。

1.创建Tom和Group并指定uid/gid

2.将规则添加到主配置文件

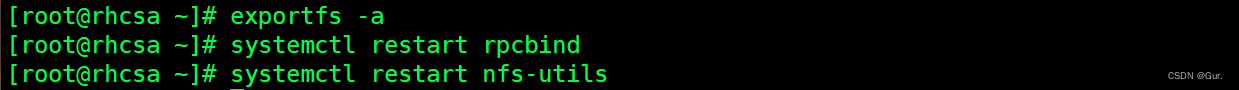

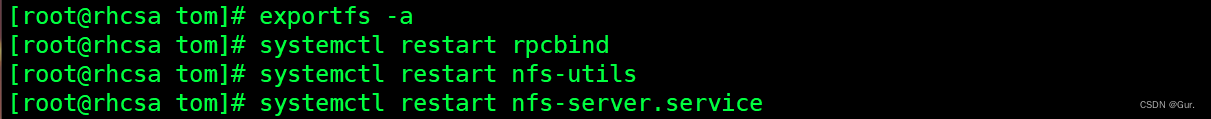

3.重启服务

3.重启服务

4.在客户端创建jerry并添加192.168.40.128这个ip

5.下载根用户并切换到杰里创建文件

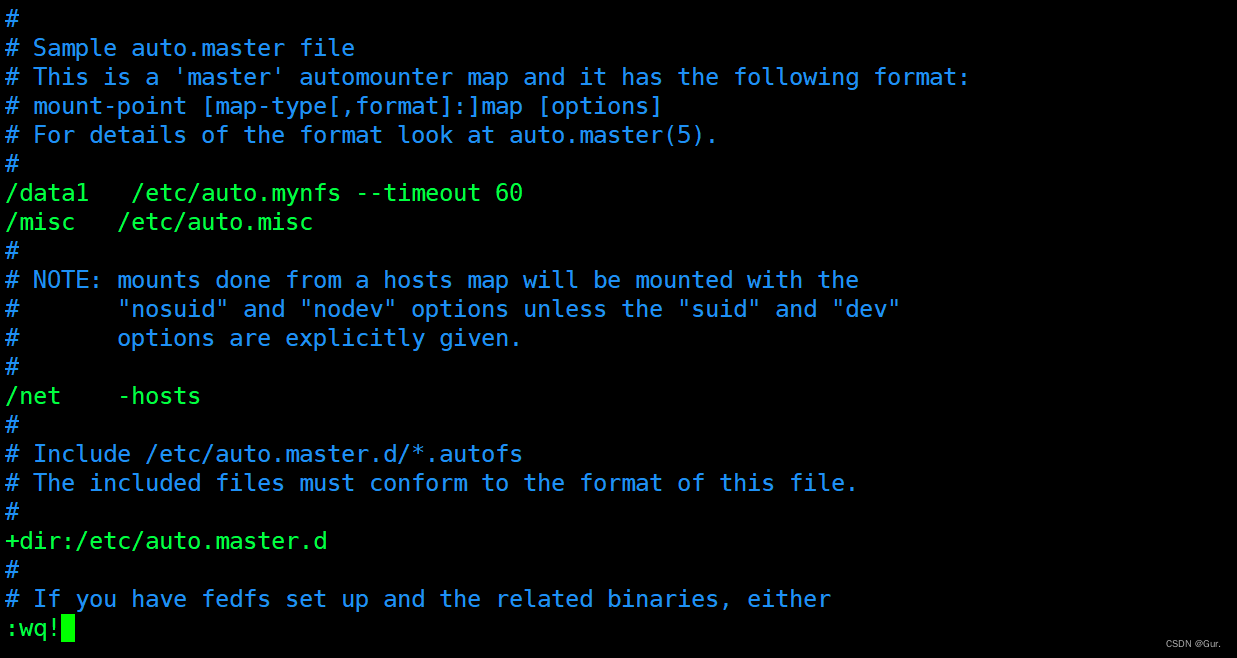

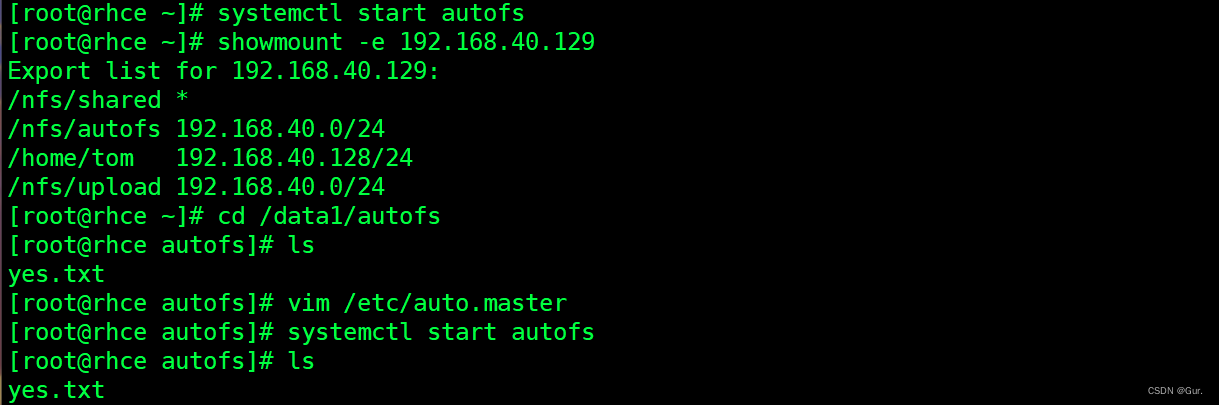

4.Autofs自动装载

远程nfs服务器所需的目录是/nfs/autofs

客户端上传目录/data1/autofs

并设置自动卸载时间为60秒

1.先将客户端输入主配置文件

/data1是本地上传点的家目录/etc/auto.mynfs作为配置文件

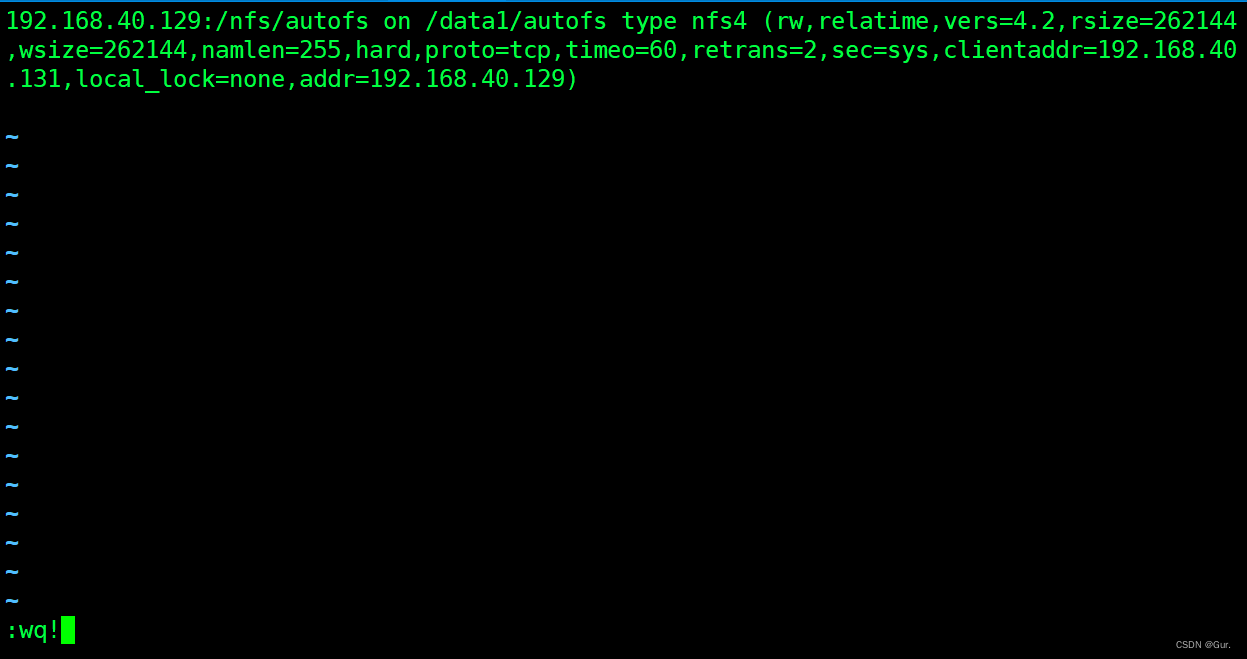

2.将上传到服务器上

2.将上传到服务器上

3.在服务器上重新启动服务

4.在客户端重新启动autofs后自动加载触发条件

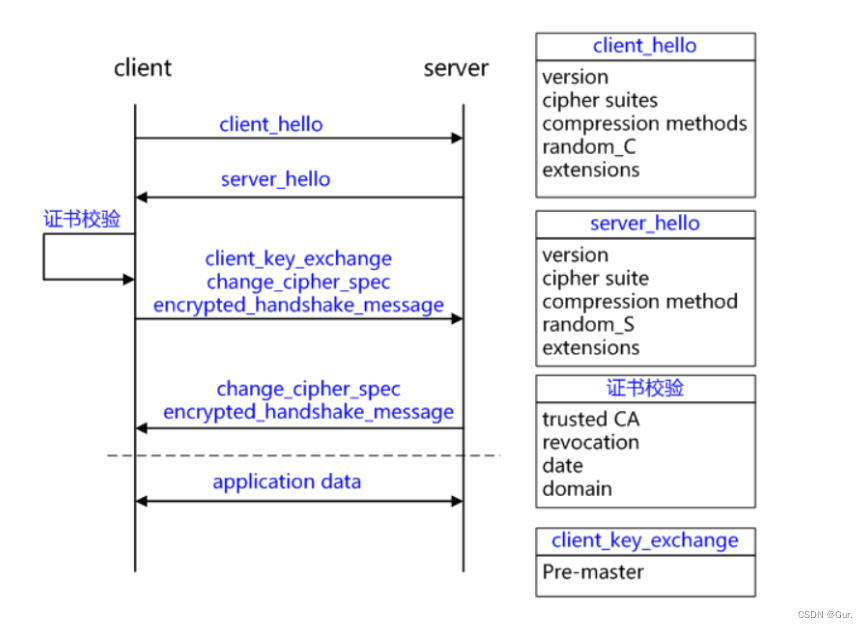

5: https中SSL层中的握手协议进程

1. client_hello

客户端启动请求, 以书面形式发送请求信息, 包含版本信息, 加密包的查询列表, 压缩算法的查询列表, 随机数, 扩展字段等, 有关信息如下:

(1) 支持的最高TSL协议版本version,从低到高依次 SSLv2,SSLv3,TLSv1,TLSv1.1,TLSv1.2,TLSv1.3。

(2) 客户端支持的加密套件 cipher suites 列表。

(3) 支持的压缩算法 compression methods 列表,用于后续的信息压缩传输。

(4)随机数 random_C,用于生成后续键。

(5) 扩展字段 extensions,支持协议与算法的相关参数以及其它辅助信息等。

2. server_hello

server_hello,服务端返回谘询的资料结果,包括使用协议版本版本的选项,选择的加密套件 cipher suite,选择的压缩算法 compression method、随机数 random_S 等,随机数用于后续关键谈判。

3. 证书校验

客户端验证证书的合法性,如果验证仅通过后续通信,否则会根据错误情况做出不同的提示和行动。

4. client_key_exchange / change_cipher_spec / encrypted_handshake_message

(1) client_key_exchange,在验证后,客户端会计算预master的随机数目,并用证书公开密钥加密到服务器上。

(2) change_cipher_spec,客户端通知服务器以后的通信是通过谈判的通信键和加密算法加密的。

(3) encrypted_handshake_message,将所有先前的通信参数的 Hash 值与其他相关信息结合起来生成数据,采用协商密钥 session secret 与算法进行加密,然后向服务器发送数据和手 validation.

5. change_cipher_spec / encrypted_handshake_message

(1) 服务器用私钥解密加密的 Pre-master 数据。

(2) 计算之前所有接收信息的 hash 值,然后解密客户端发送的 encrypted_handshake_message,验证数据和密钥正确性。

(3) change_cipher_spec, 经过验证后,服务器还发送 change_cipher_spec 通知客户端随后的通信是通过谈判的密钥和算法加密的。

(4) encrypted_handshake_message,服务器还与当前的通信参数信息结合生成数据,并使用 Session Secret 和算法加密并发送给客户端。(通过随机密码加密数据对客户端作出回应)

6. 握手结束

客户端计算所有接收的信息的 Hash 值,并使用谈判键解密加密的 handshake_message,验证服务器发送的数据和钥匙,并通过手动验证。

本文由 在线网速测试 整理编辑,转载请注明出处。