网络工程师、测试组合、总机、路由器、ACL、NAT、防火墙等等都是网络设备的例子。

最后更新:2021-11-28 00:10:17 手机定位技术交流文章

交换机基本配置

当前配置/ 见当前配置

已保存配置 / 显示已保存配置

自动发言100// 以自行谈判模式在100 mbps 上自动发言100/ 接口

全职自谈判谈判

检查显示界面端口的条件

vlan x

管理层/管理层配置

端口组 1 / / / / 转到接口组视图

Gigabiternet 0/0/1至 Gigabiternet 0/0/10/10组成员,用于接口 1-10

简单。 多个界面可以同时使用 。

telnet 远程登录

激活 Telnet 服务器 // 允许远程访问

5个用户使用用户界面 vty 0 4.

调入的 Tallnet 协议/ / 设置支持 Tallnet 协议的 VTY

aapassowone 认证模式设置

aa //aa aa 见条目

本地用户名密码 [密码简 密码 / 指定密码或密码登录用户名密码

地方用户用户名私人一级3//授予最多15个用户权

返回用户视图 / / / / / / / / /

保存//保存

console 用户验证方式

访问控制台 控制台 0 / 用户界面控制台 0 / 控制台 0 / 控制台 0 / 控制台 0 / 控制台 0 / 控制台 0 / 控制台

密码验证模式

如果是密码的话

authentication-mode password

则需配置密码

设置 [密码] 认证密码 。

港口检疫(由同一群体而不是不同群体隔离)

将全球港口隔离位置设为二楼或三楼。

互动端口

// 端口开放隔离和加入组1

在静态 MAC 地址列表中添加一个新项目 。

1/0/1 vlan 5 mac-地址状态/接口 1/0/1在001-002-003 vlan5发来的信息

见MAC地址表//显示麦克地址

vlan

基于端口划分

解开3 / / / / / / / / / / / / / / /

10至15 伏捕//伏捕 10 11 11 12 12 13 13 14 15

vlan 3

下次用 vlan vlan-name huawai 输入时, 请将 huawai 命名为 vlan / / vlan3 。

混合/混合模式

#未加标记的杂交混杂物vlan 5//无标记和vlan5添加

我不知道我是否要这样做, 但我要做到这一点。

vlanif 1 接口 / / 切换

ip 地址 24 / / ip 配置

基于mac地址划分

vlan 3

001-002-003/有vlan3链接的MAC地址

interface ethernet 0/0/1

启用 MAC 界面下的地址, 使用 mac- vlan 启用 。

gvrp 的配置

鼻音混杂:动态登记仅限于注销 vlan, 只有静态的 vlan 信息被发布, 禁止: 只有 vlan 1 信息被发布 。

gvrp (全球全球全球自愿退休计划)

指定为连接所有自愿资料的中继器的接口

interface ethernet 0/0/1

gvrp

NOmalfixed_ 禁止登记模式 gvrp 登记/

在接口中显示 GVRP 统计 / / 见 GVRP 统计信息

stp 的配置

Stp 模式 sttprstp/ / 执行 stp 或 rstp

stp root 首先是 / / 开关作为根桥

备份根桥标签为 stp 根二次 / / 开关 。

设置了4096乘以 / / / / / / / / / / / / / / / / / 。

标准标准标准标准标准标准标准标准 / / W

Ethernet0/0/1

Stp 200 / / 最大人工设定的港口通道费为 200, 一般来说,堵塞的港口是为此设置的。

stp 边缘- 端口开放 // PC 连接的端口设置为边端端口

使用 stp bpdu- filter 启用 bpdu 报告过滤器

stp 启用禁用 / / 回放活动或非活动 stp 功能

路由器配置

dhcp 服务器配置

启用 dhcp/ global DHCP 功能

Pip 池池1 / 设置一个地址池

网络掩码/范围

网关列表

ip1 ip 2 dns- list // dns 地址

1小时10分钟/1天 10小时/1天 10小时/1天 10小时/1天 10小时/1天 10小时/1天 10小时/10天

固定MAC和IP地址具有约束力

未分配的 IP 地址

interface ethernet0/0/1

dhcp 秘密全球/连接到DHCP全球地址库。

dhcp 中继服务器配置// dhcp 中继代理器

静态路由设置

ip route-static 192.168.1.0 24 192.168.10.1

ip route-static 192.168.1.0 255.255.255.0 s0

ip route-static 0.0.0.0 0.0.0.0 10.0.0.1

ip 根表显示 // 路由器视图

ipv6 静态路由

进入接口

ipv6 enable

ipv6 address 1::1 64

IPV6 根静态: 0 12: 2 / 下一个跳跃被发送到 12: 2 (默认路径) 。

IPV6根静态1::64 121:1//固定路线设置

display ipv6 routing-table

动态路由

优先、直线路线:0;Opf:10; is-is:15;静态路线:60;Rip:100;BGP:255。

成本是衡量标准,成本越低越好。

ripRipv1广播v2广播rpng ipv6协议(30s)

rip 1

version 2

network 10.0.0.0

取消路由组件/撤销子程序

码头 / / / / 下一个路由器描述

显示 Rip 路径 / / / 见关于 Rip 协议路径的信息 。

见 Rip 接口信息 / 显示 Rip 接口

开关的 bfd 速度很快。

经常预算/预算外/bfd/bfd/bfd/bfd/bfd/bfd/bfd/bfd/bfd/bfd/bff

抓取 1 / // 导航到抓取视图

bfd 所有界面都可访问 / / 所有界面都是活动的 bfd

ospf

路由器身份 / root id

ospf 1

区域0//脑,领域1//脑

network 192.168.2.0 0.0.0.255

正在显示根化/ 显示 sopf 路由信息

显示端端点信息 / / 见邻居的信息

Ospf 成本 / / / 人工设定成本

is-is 中间系统到中间系统类似ospf

isis 1

is-level level-1

network-entity net

isis enable

display isis route

display isis peer

路线(边境路由器)的重新发行

抓取 1 / // 导航到抓取视图

109 Of 进口-roote 109 成本 10 (但不超过15)。

ospf 1

import-route rip 1 cost 200

静态路线重新发布进口-根/状态/静态

BGP 协议

vrrp

vrp vrid 1 虚拟ip// 虚拟网关是一个计算机网络。

120 vrp vrid 1 vrp vrid 1 vrp vrid 1 vrp vrid vrid

vrp vrid 1 track international give0/0/2 减少100(如果将 gi0/0/2 的港口地位改为 down,则减少100-20)

ACL

acl. / Basic acl 200-299(仅用于源时间),高级acl 300-399,二楼ac 400-499

rule permit source 172.168.1.1 0.0.0.0

主机由通配符遮罩(反向遮罩)代表。

说明xx/这只是一个说明。

[可选]

[匹配顺序:contuconfig]//排序规则或自动排序规则的配置(深度优先原则)默认配置

acl name xx [basic]

基本acl

dennypermit 源 Ip+ 反面遮罩@ 任何时间- 时间- 时间- 时间- 名称规则 [步长]

/ 默认时, 一步到5, 然后增加5, 这可以设定为步长 。

//any=0.0.0.0 255.255.255.255

上午8时至下午18时

星期一至星期五/工作日

// 指定拒绝时间

display acl resource

traffic-filter outbound acl name test // 接口直接应用 ACl 规则

高级acl

我很抱歉,但我很抱歉,但我很抱歉, 但我很抱歉,但 我很抱歉,但我很抱歉, 但我很抱歉,但我很抱歉, 但我很抱歉,但我很抱歉, 但我很抱歉,

对不起,对不起,对不起,对不起,对不起,对不起,对不起,对不起,对不起,对不起。

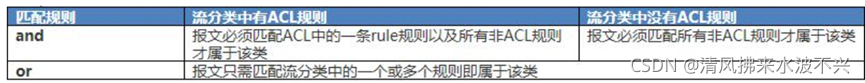

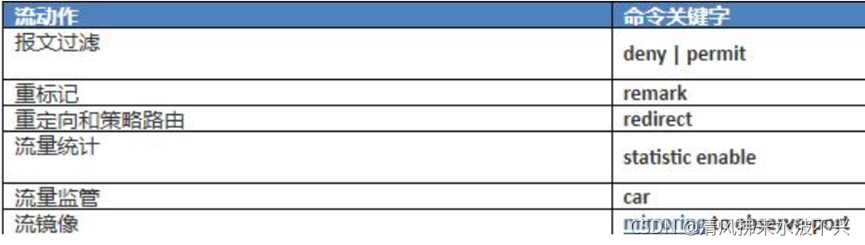

Qos策略

C1交通转运业务和//流分类

例如,以下两个流被归类为实例: tc1 因此,文件必须同时匹配。 ACL2001 (或 ACL3001 ), 802.1p 优先级为 5 和三层协议类型为 IP 只有当协议以三项规则为基础时,该协议才属于这一类别。

[switch] traffic classifier tc1 operator and

[switch-classifier-tc1] if-match acl 2001

[switch-classifier-tc1] if-match 8021p 5

[switch-classifier-tc1] if-match acl 3001

[switch-classifier-tc1] if-match protocol ip

对于 tc2 来说,报文匹配 ACL3001 或者报文 802.1p 优先级为 6 时都属于该类。

[switch] traffic classifier tc2 operator or

[switch-classifier-tc2] if-match acl 3001

[switch-classifier-tc2] if-match 8021p 6

按共同顺序,可以规定一项或多项活动如下: tb1 指定交通限制适用于符合分类要求的报告,且速度限制为: 4096kbit/s 此外,还同时收集交通数据。

流行为 tb2 这意味着匹配分类的信息将被重定向到下一个跳跃 。 10.10.10.1 。

下文所示流动政策安排就是一个例子。 tp1 表示对匹配 tc1 规则的报文执行 tb1 的动作,对匹配 tc2 规则的报文执行 tb2 动作。

应用流策略

在界定流动政策之后,必须选定战略的范围,以使战略对设备有效。 流动战略可适用于接口、 VLAN和全球方向,包括物理接口、子接口、 VLANIF 接口和 Eth-Trunk 接口。

[switch] interface GigabitEthernet 1/0/1

[switch-GigabitEthernet1/0/1] traffic-policy tp1 inbound

该工具还有流动政策。 tp2 ,且应用在 VLAN30 上

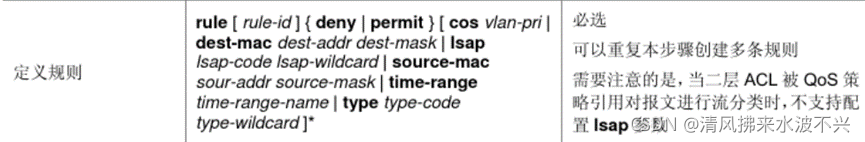

二楼acl(源地址目的地802.1)1p

rule deny cos 3 // 限制对3份已接受报告的802.1p优先的802.1p

rule deny destination-mac xx-xx-xx //mac 地址

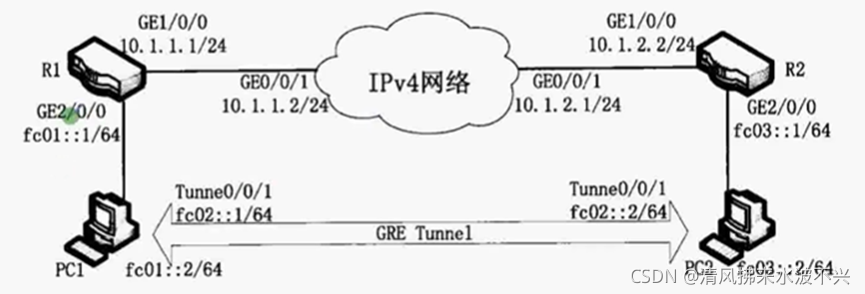

GRE IPv6超IPv4隧道

0/0/1/0/0/0/0/0/0/0/0/0/0/0/0/0/0/0/0/0/0/0/0

GRE 隧道协定//GRE 隧道议定书

保存 // 启用保存

ipv6 enable

ipv6 地址 fc02: 1: 64 // 配置隧道IPv6 地址

/ 地址 / / / / / / / / / /

目标 ip 地址 / / 目的 ip 地址

gre 密钥 123 // 设置隧道密钥 123 证明

一旦所有路由器安装完毕,路由器上的隧道静态线路将启动。

R1::ipv6 route-static fc03::1 64 tunnel0/0/1

R2:ipv6 route-static fc01::1 64 tunnel0/0/1

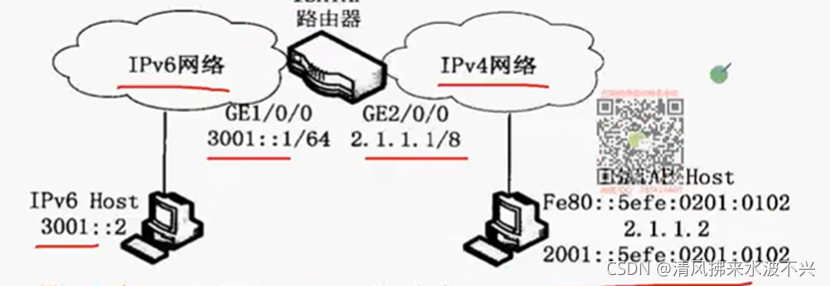

ISATAP IPv6 上的隧道

interface tunnel0/0/1

ipv6-ipv4 //isatap

ipv6 enable

2001年IPV6地址: 64 eu-64/设置隧道通道IPV6地址。

源码千兆字节 2/ // / 隧道地址或端口

撤销 ipv6 和 rad 部分 / // 允许在全系统范围分发 RA报告

NAT 配置

一对一NAT(静态)

接口服务 0/0/1 / 设置为外联网接口。

// 连接互联网地址和内部地址与互联网连接

动态NAT(多对夫妇)

接口服务 0/0/1 / 设置为外联网接口。

/ 将20-50地址合并成一组,供内联网使用。

acl 2000

规则5允许源//地址匹配acl, Nat必须转换到内联网。

接口服务 0/0/1 / 设置为外联网接口。

Natribing 200 地址组1号无空间//使用 nat出境命令将ACL 200 连接到地址库,以便使用ACL 200 中标明的地址,但不能重新使用。

在路由器上显示 NAT外向/见NAT外向信息。

NAPT (一对多)pat

NAt 地址组 0/ / /, 只有一个 IP 地址

== ==

Easy-IP

200//直接使用内联网上的ip接口不需要建立一个地址库,从而节省了大量办公空间。

display nat session protocol tcp|udp

设置 NAT 服务器

nat server protocol tcp global 202.169.10.6 ftp inside 192.168.1.5 ftp

/ nat 服务器命令定义了内部服务器的地图, 将服务器的通信协议类型设置为 TCP, 配置服务器的公共 IP 地址, 服务器的内部网络地址为 21, 共同端口号可以用关键词“ ftp” 替换 。

防火墙配置

文件 / 指定一个区域内的区域名称

具体规定优先事项15/对等 15

/ 指定一个位置名称为“ 外部”

第五优先/定义第五优先

指定没有主动进入内部的内部区域,必须先进入内部,然后进入外部。

防火墙电源 / / 启动功能

Ethernet0/0/1 接口/存取接口

// 设置此接口为内区

Ethernet0/0/1 接口/存取接口

// 设置此接口为内区

显示防火墙会话[规 // 显示防火墙会话,外部网络只能通过会话进入内部网络。

如果您想要使用外联网连接到调频网服务器,

acl 3000

let tcp depment-port eq Treamnet/ serrip

firewall interzone inside outside

300 进信包过滤器/包装过滤器

ipsec

另一项当时没有书写的ipsec和BGP协议。

本文由 在线网速测试 整理编辑,转载请注明出处。