HTTPS = HTTP + SSL = HTTP + 加密 + 认证 + 完整性保护

- 窃听风险

- 篡改风险

- 冒充风险

- 所有信息都是加密转播,第三方无法窃听

- 具有校验机制,一旦被篡改,通信双方会立刻被发现

- 配备身份证书,防止身份被冒充

- SSL/TLS协议运行机制的概述

- 图解SSL/TLS协议

- 应用层在发送数据时,会附加上一种叫做MAC的报文摘要(Message Authentication Code)。MAC能够查知报文是否遭到篡改,从而保护报文的完整性

我们知道:服务端把自己的

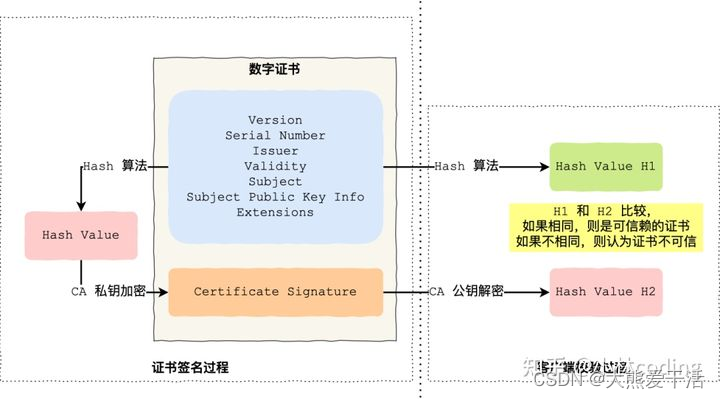

公钥证书发给客户端,以希望利用该公钥进行加密通信。所以第一步是服务器端公钥证书(下称为证书)的获取其中:Sever向CA数字证书认证机构申请证书,CA用自己的私有密钥给服务器的公钥部署数字签名(该数字签名表明了该证书的合法性),然后颁布公钥证书(证书中包含服务器的公开密钥和CA机构的数字签名)

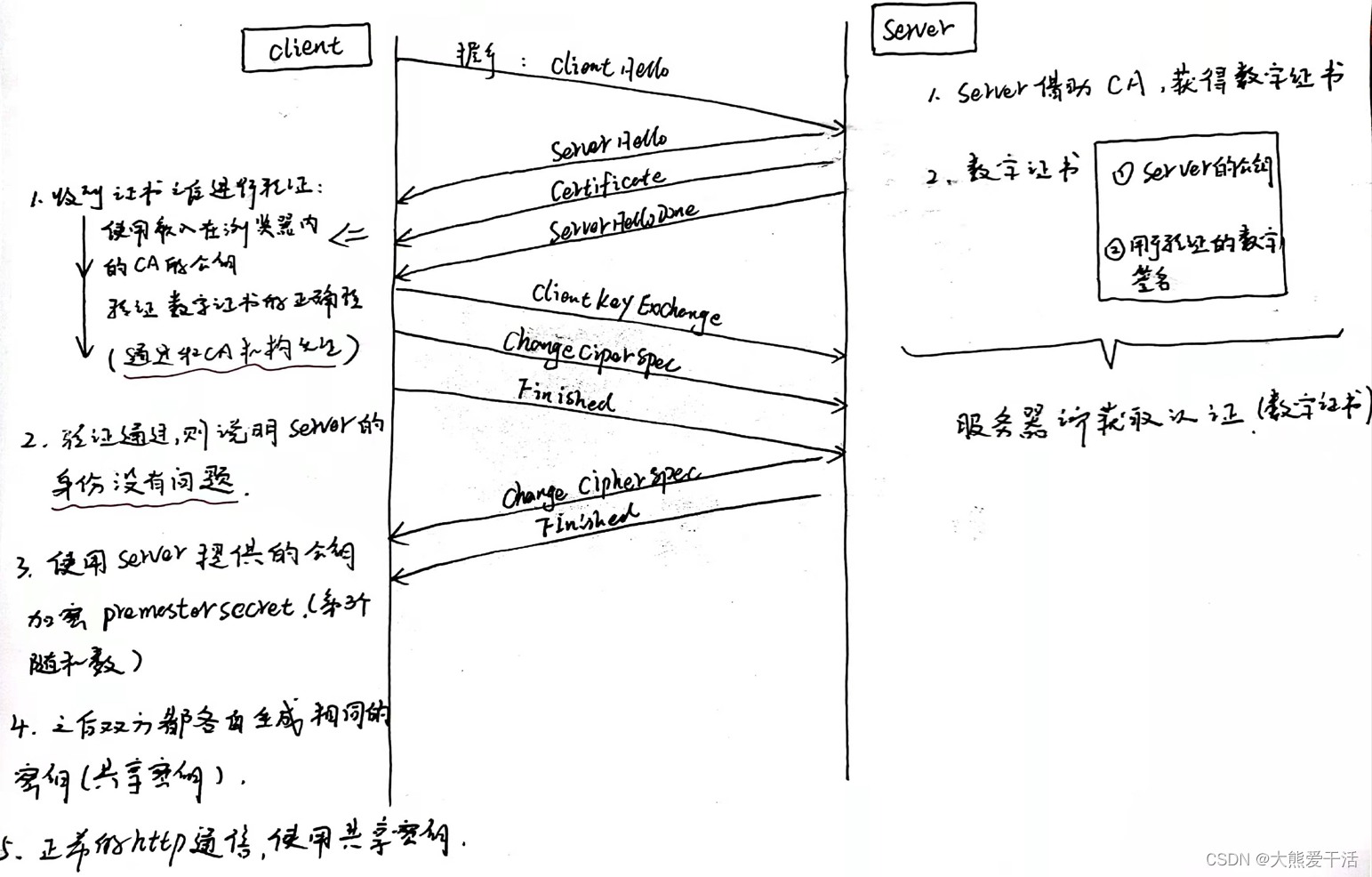

客户端在与服务端建立连接的过程中,有一个SSL的握手阶段,也就是上图所示:

其中: 在握手阶段,服务端把自己的

证书发给客户端客户端接收到该证书后会验证该证书的真伪

- 使用浏览器内置的CA机构的公钥,去认证该证书的正确性,验证原理见下链接

- CA数字签名和浏览器认证原理

验证了没有问题后,也就确定了对方的身份是没问题的,然后使用该公钥加密

PreMasterSecret也就是第三个随机数,发给服务器服务器和客户端有了3个双方都知道的随机数,然后利用该随机数进行生成

共享密钥之后客户端和服务器使用该共享密钥

加密解密传输数据,其实就是用该共享密钥加密普通的HTTP数据

最后更新:2022-03-03 04:40:00 手机定位技术交流文章

HTTPS = HTTP + SSL = HTTP + 加密 + 认证 + 完整性保护

HTTP协议的缺陷:

SSL/TLS协议就是为了解决这3个风险,于是实现了下面的:

具体的请看阮一峰老师的两篇博客,我就不班门弄斧了…

上述的两篇博客好像没讲,SSL怎么实现保证数据的完整性的,在《图解HTTP》中有如下解释:

大致的过程上述的2篇博客都已经说的非常清晰了,那如果把重点放在CA认证证书上,这流程是怎么样的呢?

本文由 在线网速测试 整理编辑,转载请注明出处。