信息与网络安全(五)——网络安全协议与AES算法

- 安全协议概述

- TCP/IPP 安全审计

- 网络层协议安全隐患

- 传输层安全隐患

- TCP

- UDP

- 应用层安全隐患

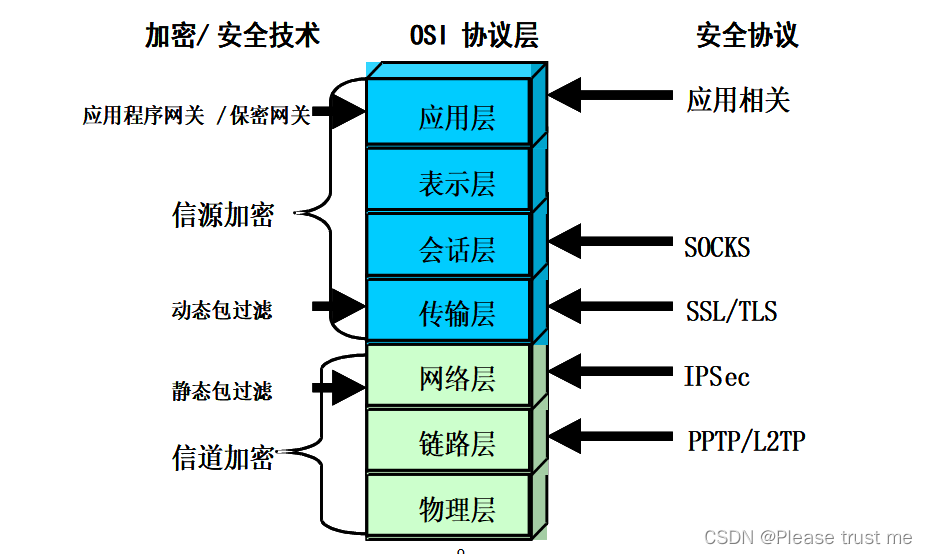

- 安全标准与网络层之间的联系

- TCP/IP安全系统解剖

- IPSec协议

- IPSEC协议社区结构

- IPSec协议组

- VPN

- 概述

- VPN的意义

- VPN实现方式?

- VPN连接图

- VPN基本要求

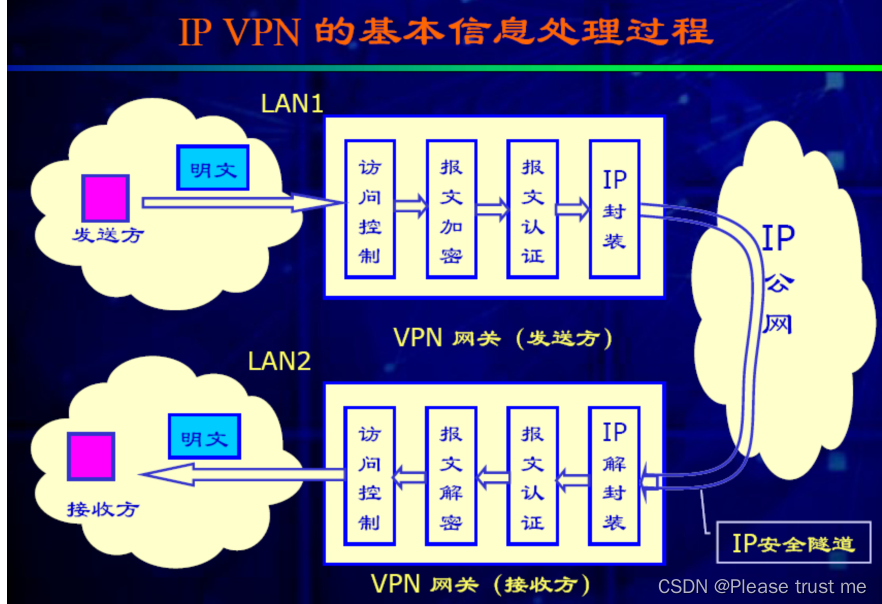

- VPN 信息处理基础

- VPN基本原理

- 隧道化协议 -- -- VPN 关键技术

- 隧道技术

- 原理图

- 隧道的基本要求

- 隧道协议分类

- PPP协议

- PPP协议传输过程

- L2TP协议

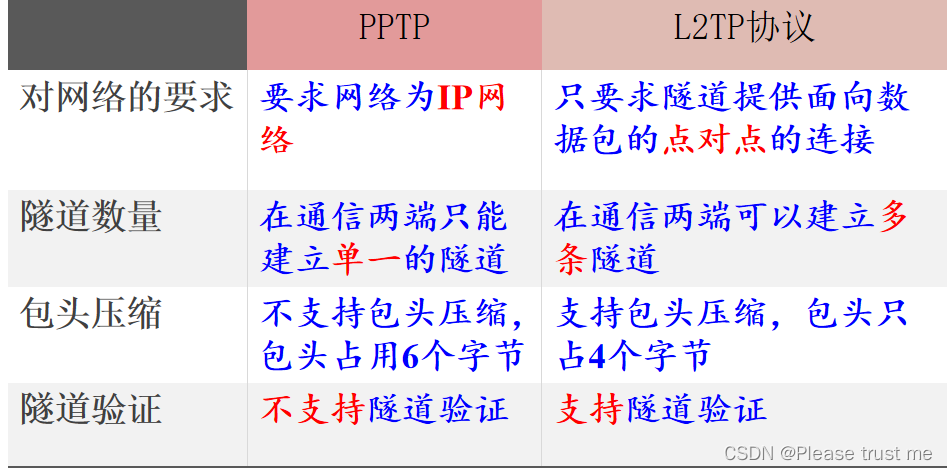

- PPTP和L2TP协定的主要区别

- IPSec的优缺点

- AES是今天的加密算法

- 简介

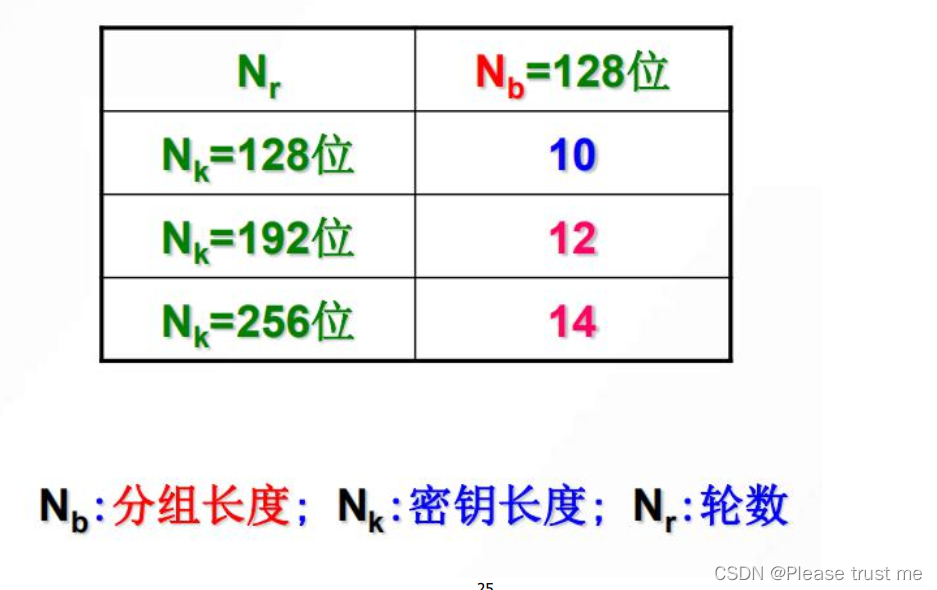

- AES 中的群组长度、 键长度和圆数关系

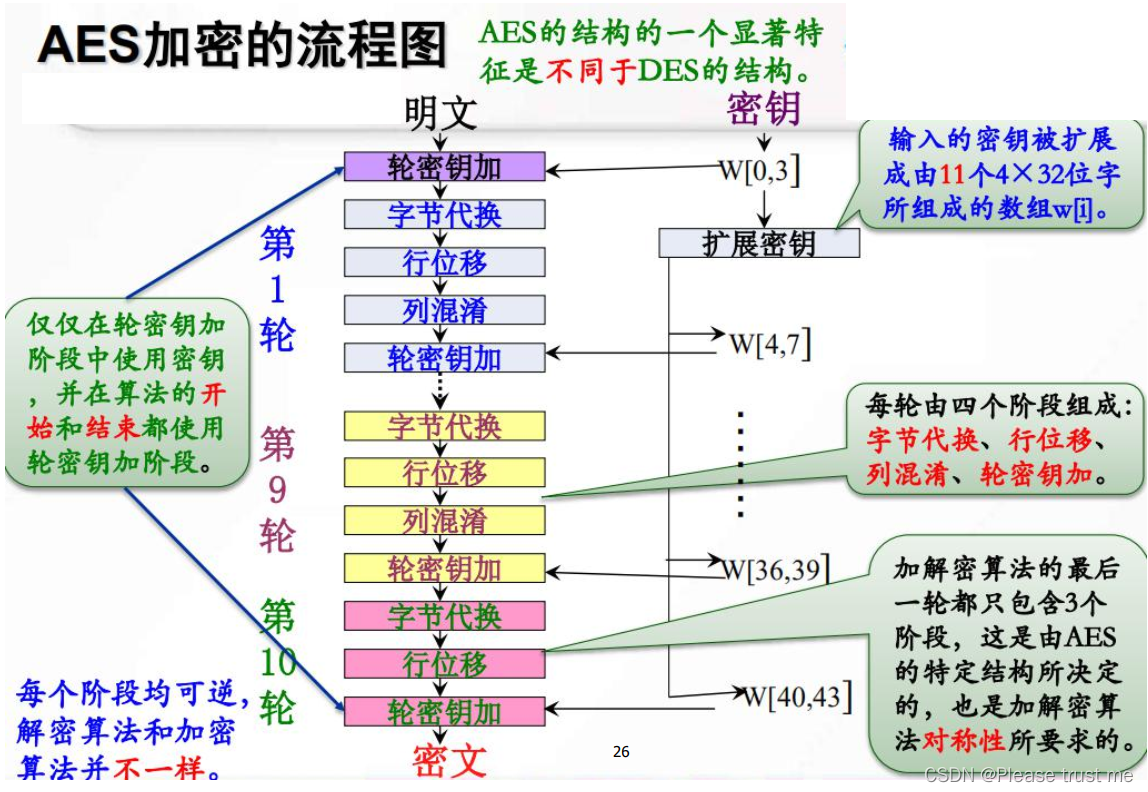

- AES加密流程图

- AES运算方法

- IP协议没有为通信中的数据源认证提供良好的机制(仅使用IP地址)。

- IP协议缺乏一个全面的数据完整性保护机制(它只支持IP头的核查和核查以及伪造)。

- 知识产权协议不包括任何类型的数据保密保护。

- 大多数协议由超级管理人员管理,如果这些程序被攻击者渗透和滥用,完全可以控制整个系统。

- 许多协议采用基本认证方法,并在整个网络中明确传达。

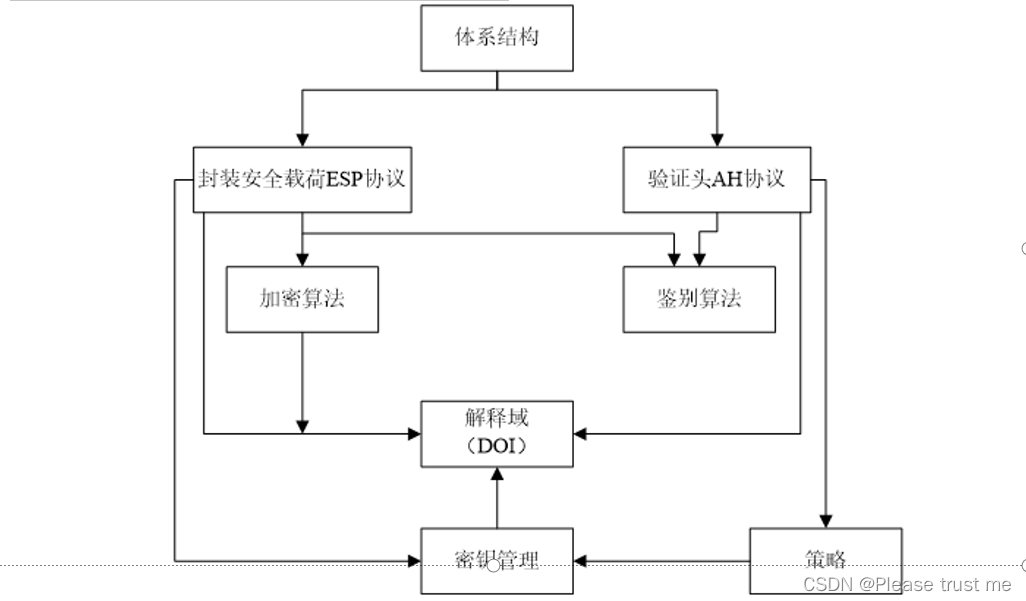

- AH代表认证信头协议。

- 载荷封装协议

- 安全关联

- 安全数据库

- 密钥管理与密钥交换

- 典型 IPSec 应用程序

- 将各种网络组成部分和资源联系起来

- 提供与专门网络同等程度的安保和功能。

- 远程连接方法之一

- 通过公共互联网网络安全远程获取公司资源

- 性价比高,节省费用

- 连接到本地的互联网服务提供商 。

- 拨接本地ISP

- 用户验证

- 地址管理

- 数据加密

- 密钥管理

- 多协议支持

- 东道主A生产组,其IP地址作为源地址,东道主B地址作为目标地址,然后将集团交付给东道主B。

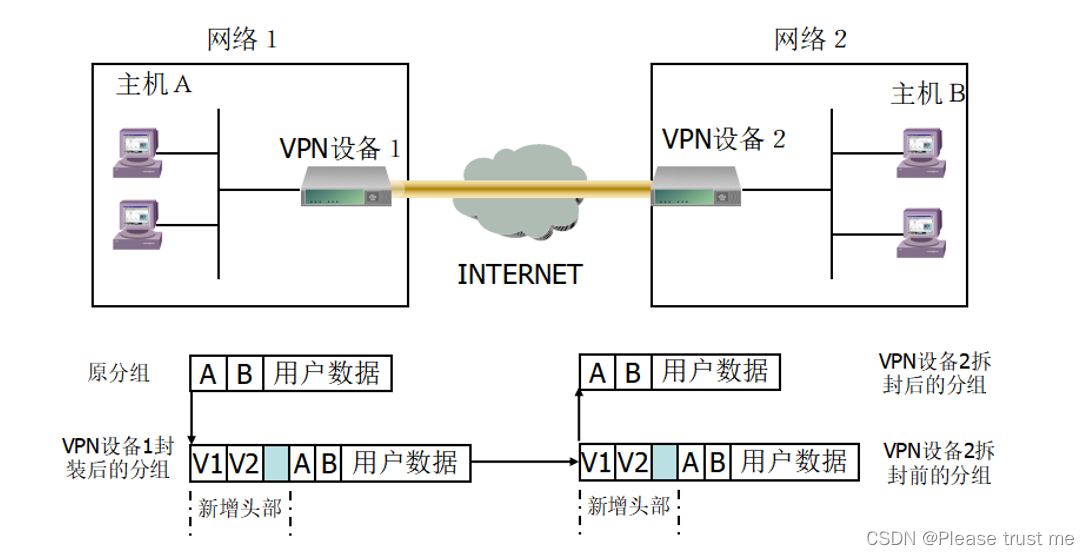

VPN设备1,通常是网关。 - 组群达到VPN设备1, VPN设备1, VPN设备1为该组增加了一个新的头。 在这个组群中,源IP地址以IP地址V1写成,目标地址以IP地址V2写成,并传送。

- 小组得以通过互联网连接到VPN设备2, 接收主机A在步骤1中生成的原组,从而识别和拆解了额外头部,然后通常使用集团的IP地址信息进行转移。

- 用户验证

- 名词卡兼容性

- 动态地址分配

- 数据压缩

- 数据加密

- 密钥管理

- 多协议支持

- PP协议使得IP、IPX、Apple Talk和NetBEUI的数据集能够重新开发,并将新的数据包纳入IP信息、框架继电器或自动取款机传输。

- 使用拨号或特殊线条来创建

第二层协议是PPTP。,IP数据库包含一个购买力平价数据框架。它通过IP网络(例如互联网)发送。PPTP还有助于连接专门的局域网。PPTP利用TCP连接来维护隧道。作为购买力平价数据框架,数据使用GRE-Generic Bouting集成机制通过隧道传送。PP框架的负载数据也可以加密或压缩。- 创建PPP链路

- 用户验证

(1) PAP(口号验证协定)

(2) 互握互握的验证协定(互握的验证协定)挑战

(3) MS-CAP(微软挑战 -- -- 握手核证协定) - PP 调回控制

- 调用网络层协议

- 数据传输阶段

- PPTP包件和传输方法被转录到L2TP协议,在连接的两端都使用了L2TP协议。

挑战—握手协议查普确认对方的身份 L2TP是一个有两级的隧道协议。,支持信封的购买力平价框架为IP、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X、X当IP被用作L2TP的数据传输协议时,L2TP可用作互联网隧道协议。L2TP也可以直接用于其他广域网媒体,而不使用知识产权运输层。- L2TP使用

UDPL2TP还利用UDP交付根据L2TP协议在隧道上密封的PP框架。对PP覆盖的负载也可以这样做。数据进行加密或压缩。 - 节省成本

- 实现网络安全

- 简化网络结构

- 连接的随意性

- 掌握自主权

缺点 - 兼容性欠佳

- 相关的应用产品不够丰富。

- 对公网依赖性强

- 稳定性不如专线

- 轮密钥加

- 字节代换

- 行位移

- 列混淆

最后更新:2022-05-26 11:55:22 手机定位技术交流文章

文章目录

安全协议概述

担保协议(有时称为代码协议)是..基于加密系统的互动协议。,它运用密码算法和协议逻辑来实现认证和密钥的分配等目标。

TCP/IPP 安全审计

虽然在建立TCP/IP一揽子计划之初就考虑到一个面向应用的核心目标,但它忽略了充分考虑到安全以及协议本身的脆弱性和不足,造成网络中的各种漏洞,可能会被利用。

网络层协议安全隐患

传输层安全隐患

TCP

服务器端维持大量的半连接列表而耗费一定的资源。

UDP

不确认报文是否到达

不进行流量控制

不作纠错和重传

应用层安全隐患

安全标准与网络层之间的联系

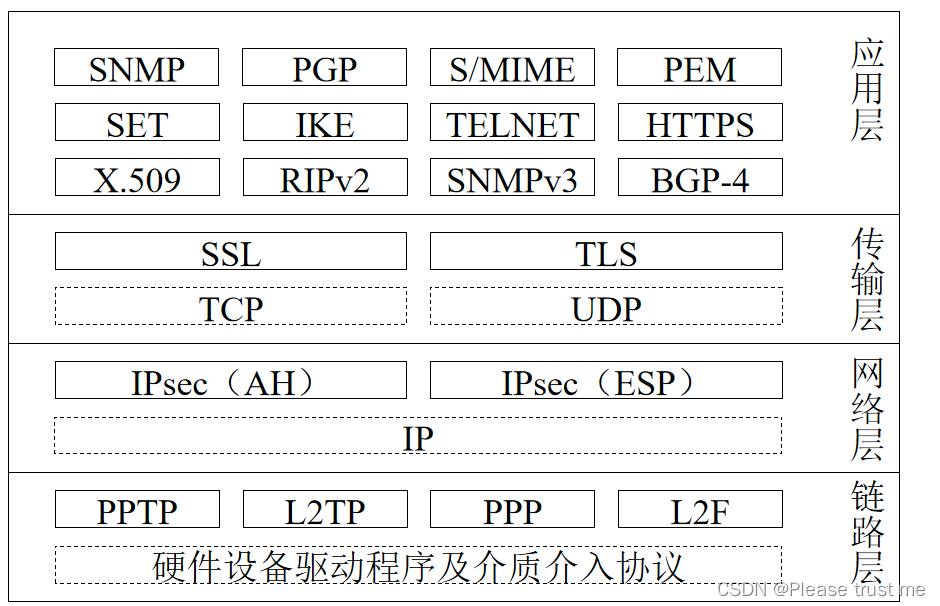

TCP/IP安全系统解剖

IPSec协议

1998年,国际ETTFIPsec工作组建立了一套基于加密的开放式网络安全协议,称为IPS结构,称为IPsec。这是IPv6,我正在建立一个网络安全配置。)

IPSEC协议社区结构

IPSec协议组

VPN

概述

虚拟专用网络

虚拟虚拟这是一个明显的链接。私人(私人)或特别(特别)这都关乎独家关系网络网网系指根据协议进行互动的计算机网络

VPN的意义

VPN实现方式?

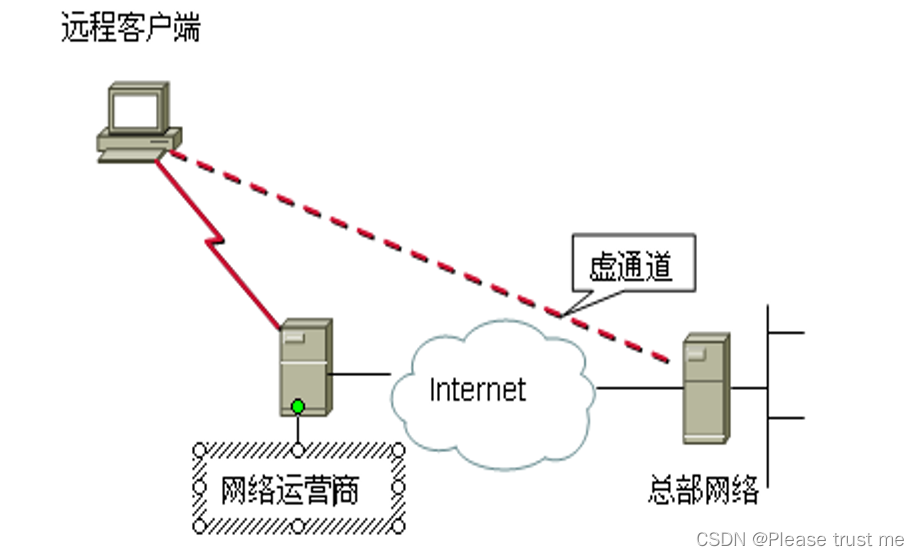

VPN连接图

VPN基本要求

VPN 信息处理基础

VPN基本原理

隧道化协议 -- -- VPN 关键技术

隧道技术PPTP、L2TP、IPSec、GRE和GTP加封的GTP通常使用的一种组装(Capsule)技术,是VPN在内联网地址与许多协议连接的一个重要特征。

认证技术防止伪造和篡改数据的认证机制采用“摘要”技术。数据完整性验证和用户认证

加密技术IPSec 与 ISAKMP/IKE/Oakley 协商,寻找其他数据加密算法,如 DES、 3DES 等。

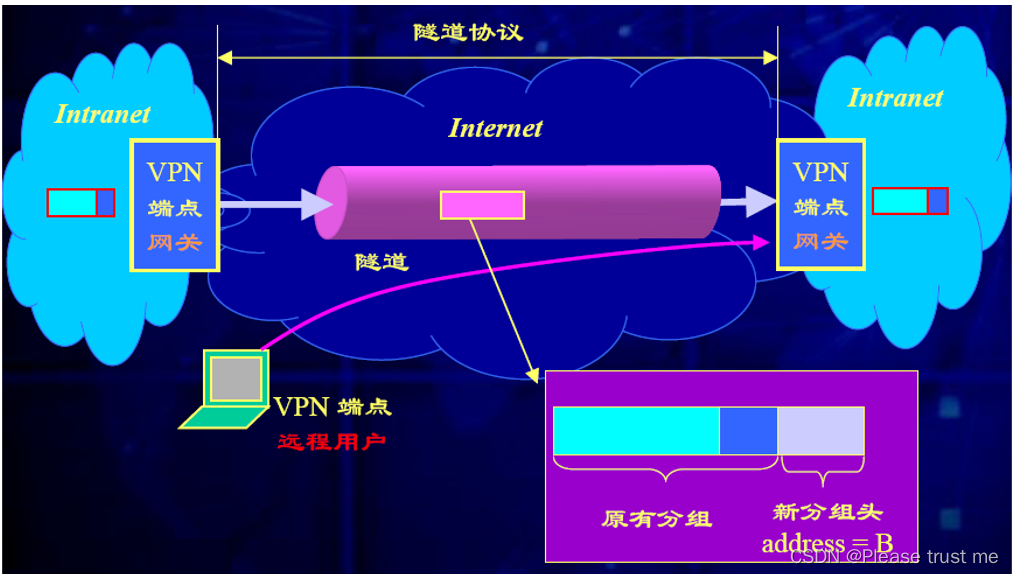

隧道技术

隧道技术是一种利用互联网基础设施将数据传送到各个网络的技术,通过隧道传送的数据(或载荷)可能是数据框架或多个协议的包件。数据帧或包重新包装在一个新的包头袋中,提供了一个新的包头袋。路由信息,允许通过互联网传送包含的载荷数据。

原理图

隧道的基本要求

隧道协议分类

二层隧道协议,封装的是数据链路层的数据包第二级隧道协议(PPTP、L2F和L2TP)通常用于建立远程访问型VPNs,是OSI开放系统互联模式第二级的数据包。

三层隧道协议诸如 IPSec、GRE等运输系统,以及其它运输系统,都直接由网络层中各种议定书所涵盖,纳入隧道议定书,后者被称为第三级隧道议定书,因为它在网络议定书中涵盖第三级,主要用于建立局域网-局域网VPNs。

PPP协议

PPP协议传输过程

L2TP协议

PPTP和L2TP协定的主要区别

IPSec的优缺点

优点

AES是今天的加密算法

简介

AES 中的群组长度、 键长度和圆数关系

AES加密流程图

AES运算方法

本文由 在线网速测试 整理编辑,转载请注明出处。