网络攻击盯上民生,应对DDoS和APT攻击,打赢一场“非对称战争“

最后更新:2022-05-26 14:25:25 手机定位技术交流文章

根据目前的科技日报标题,黑客近年来经常袭击重要基础设施,包括电力、交通、水、能源,甚至医疗服务。

许多人认为网络攻击距离遥远, 但是当支持国家生计的基础设施成为目标时,

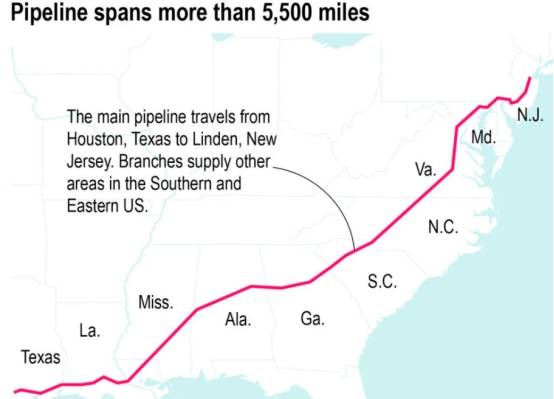

人们会记得,去年对美国最大输油管的入侵导致美国石油严重短缺达六天之久,所涉公司被勒索500万美元的赎金。

根据网络安全部门,网络攻击可在战争或和平时期随时发生,无论是民用还是军用。

据全球网络称,北京健康宝藏最近受到DDOS(分布式拒绝服务攻击)的打击,研究发现袭击来自国外,该公司的技术人员迅速作出反应,保证其服务不会中断。

一周前,美国雪暴网络服务成为DDOS的目标,造成网络中断和严重延误。

360名网络安全专家Lee Fung-pee查明了来自国外的各种动机,DDOS攻击具有破坏性目标,目标是国内关键机构。

当有关公司遭到攻击时,DDOS攻击(这是网络空间的坚韧不拔)就意味着一场“非对称战争 ” 。 因此,先发制人的网络攻击准备和应急准备对于网站提供商至关重要。

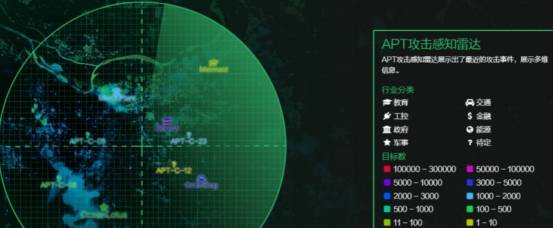

此外,还有APT攻击,这些攻击更隐蔽、更大规模的高级别网络攻击侧重于情报盗窃。 当APT攻击发生时,典型的网络防御措施就更难发现。

在这方面,主要安全专家强调,所有安全制造商和信息技术供应商必须不断提高其安全能力,保存可调适的攻击记录,并促进巩固国家数字安全屏障。

我们现在将更多地了解DDOS和APT攻击以及如何适当打击这些攻击。

被警察逮捕和拘留的一群人因与《DDOS》有关的公开的拒绝服役攻击而被捕。它表明攻击者正在使用技术手段。短期内针对目标网站提出了大量请求。这对网站的东道主资源造成很大压力。因此,缺乏足够的服务。

打个比方来说,一家已经运转起来的银行为其客户提供服务,袭击者设计了一个解决办法。数以百计的恶霸在很短的时间内被传唤到银行签字。在那之后,他们再也没有做生意。它涉及剥夺银行客户服务的银行服务,但它也涉及在银行客户服务中为银行服务花费资金。因此,他们无法向其客户提供定期服务。

DDoS袭击有多种形式,网络服务器袭击包括TCP SYN洪水袭击和CC袭击。

此外,UDP食品、死亡之王和ICCMP食品公司可能袭击各种服务器。 蓝精灵被使用服务器、开关和路由器袭击。

就TCPSYN洪水袭击而言,SYN( 同步安全编号) 用于同步序列号 。TCP/IP将它用作建立连接的握手信号。为了利用他们的握手,DDOS袭击者利用TCP的三种握手技巧之一。使用伪造的 IP 地址向目标发送了请求 。袭击未能对该服务作出适当反应。且不断消耗资源,最终,它可能导致服务器的消亡。因此,用户无法获得服务。

Ping“死亡”是一个错误的言语攻击,攻击者故意将一个大于65535字节的IP数据包发送到另一边。

因为IP协议只允许65535字节, 增加IP软件包的大小将导致许多操作系统在接收时不理解该怎么做, 导致服务器停止、 崩溃或重新启动 。

蓝精灵袭击是一种病毒袭击,导致大量网络通过IP欺诈和IPCMP答复向目标系统转移,导致该系统不愿提供正常服务。

源地址是使用经修改的因特网协议(IP)数据包生成的。

国际海事委员会议定书是因特网管制报告议定书。这是一个TCP/IP包包 副协议。控制信息在使用此协议的 IP 地址和路由器之间发送 。攻击者用IPCMP伪造了网关最后,向目标系统发送了大量伪造的IP包。结果,对目标设备或周围基础设施发动了DDoS攻击。

还有一些防御机制可以用来应对DDOS袭击,最突出的是使用高安全服务器、黑名单、DDOS清洁和CDN加速。

就CDN流量加速而言,如果能够准确查询用户IP地址并承认用户的分布,CDN流量的有效流动就会得到缓解。

也考虑防止酷刑协会的高级别长期威胁攻击。发动袭击的通常是黑客。这是长期、系统和有计划地盗窃情报信息。它是高级别重点打击和不同攻击类型的混合体。一般而言,APT攻击被视为“网络间谍”。

防止酷刑协会的攻击通常分七个阶段完成:扫描仪探测、工具分发、漏洞利用、木马植入、遥控、横向渗透和定向行动。

攻击者的技术越来越复杂和隐秘。

为了打击这种攻击,必须不断发展信息网络技术保安人员的防御战术;防御性APT攻击必须从网络安全建设的各个领域开始,从攻击者能力以外的安全防御技术的先进开始,必须不断完善信息网络技术保安人员的防御战术;防御性APT攻击必须从网络安全建设的各个领域开始,安全防御技术的先进技术必须远远超出攻击者的能力。

如何防止和防范防止酷刑协会的攻击。

一方面,防止酷刑协会的攻击非常隐蔽,为了防御,必须确定攻击的来源,然后是先进的探测工具和数据分析,数据能力是这一过程的关键因素。

在IP地址方面,实施高精度IP地址图书馆、实时IP动态意识、反定位和安全可追踪性都可能有助于改善网络安全。 在确定袭击来源后,对访问数据的深入研究导致监控或拦截危险通道交通。

另一方面,防止酷刑协会袭击的目的是窃取信息,如果不查明袭击的来源,企业自己的安全系统将十分困难,因此,使用加密技术避免暴露敏感数据将是一项必要的投入。

此外,限制内联网访问基本业务和数据的突出概念包括用户权利管理和用户识别机制。

在这方面,还反映了IP地址的使用情况,例如,通过交叉核对IP地址和GPS,可以确定用户的位置和每日访问数据信息的一致性,从而评价用户操作行为的风险程度。

黑客以民用部门为目标是网络攻击日益扩大的危险的症状,对手在黑暗中,公司在黑暗中。 企业必须具备必要的技术和数据支持才能赢得这场“非对称战争 ” 。

当然,在真正的网络攻击中,企业必须权衡成本和回报。 当然,随着数字化的进步,如果互联网企业要获取收益并不断提升其用户的盈利性网络攻击经验,那么,公司就必须权衡成本和回报。 当然,随着数字化的进步,安全防御系统将是一个关键基础,如果互联网企业要获取收益并不断改善用户经验,那么安全防御系统将是一个关键基础。

4月底,主要因特网站,如Weibo、Weibo、Knews和头条新闻等,继续进入IP网址,作为加强网络安全壁垒和改善互联网用户经验的重大努力的一部分,4月底,主要因特网站,如Weibo、Weibo、Knews和头条新闻继续进入IP网址,作为加强网络安全壁垒和改善互联网用户经验的重大努力的一部分。

对于石油、能源、运输和医疗等民用公司而言,促进防范恶意攻击,如DDOS和APT, 也要求在各方面加强企业的网络资产。

攻击者把关键企业作为攻击目标,经常把公司网站和商业办公室网络作为两个“初级战场”攻击目标。

访问公司网站的访客可能很容易识别,许多公司为这一级别的安保投资,但它们往往忽视企业办公室网络一级的网络资产保护。

在数字化时代,企业在重点行业和分支的办事处网络日益复杂。网络空间资产多种多样,极易变化,难以理解。因此,企业很难实时发现网络资产缺口。检查整个资产的安全威胁保护措施不能及时执行。这是攻击者利用的机会。

为处理这一问题,各组织必须首先充分了解其办公室资产的脆弱性,在这方面可以采取防御行动,部署企业的办公室网络IP地址图书馆,以加强其网络资产清单。

精确的网络攻击也可以用来收集一个组织因追踪攻击方的知识产权来源信息而受到攻击时的证据。

当然,我们中没有人希望发生攻击,但长期以来,企业一直处于被动状态,往往是在IP攻击后设置了路障之后。

大块路障是提高防御效能和适当确定目标地区数据中心IP的极好概念。

IP应用的可能性之一是数据中心IP。 一般来说,IP地址和IP应用程序的合并使用提高了企业办公室网络一级的安全性。

网络安全已成为国家和人类安全的一个重要方面,专家们建议建立数字安全墙,这不仅需要扩大数据能力和技术升级,还需要所有因特网公司积极参与。

本文由 在线网速测试 整理编辑,转载请注明出处。