渗透测试概念详解

明确目标

信息收集

漏洞探测(挖掘)

漏洞验证(利用)

提升权限

清楚痕迹

时候信息分析

编写渗透测试报告

最后更新:2022-06-22 22:48:15 手机定位技术交流文章

渗透性测试是什么?

没有标准定义的渗透测试,一个常见的说法是,渗透测试是指模拟攻击者入侵以评估计算机系统的安全性的行为,是授权的行为。

或者证明网络防护是一个能按计划正常运行的机制,换句话说,渗透性测试就是对系统的一双眼睛。

一般渗透测试由专业人员在不同地点使用不同的手段测试一个特定网络,以检测和利用系统中的漏洞,然后输出渗透测试报告,并提交给网络所有者。

二、渗透测试分类

同样,没有严格的渗透性测试分类方法,但根据实际应用,普遍接受的分类方法如下:

1、黑箱测试

黑箱测试(英语:Blackbox testing),又称“零知识测试”(Zero-Knowledge Testing),是一种入侵者对系统完全无知的测试,通常从 DNS 、 Web 、 Email 和各种开放源代码服务器获取初始信息。

2、白盒测试

白箱测试与黑箱测试完全相反,通过正常渠道,测试人员可以从测试单元获取各种信息,包括网络拓扑、员工信息、甚至网站或其他程序的代码片段,也能够与单位的其他雇员(销售人员、程序员、行政人员)合作。面对面交流。这种测试的目的是模拟企业内部员工的监督。

3、隐秘测试

分类测试是对测量单位进行的,通常情况下,接受渗透测试的单位网络管理部门将通知测试将在某些时间进行。因此,可以监测网络的变化。但秘密的测试是只有很少的人知道测试单位的存在。因此, 可以 有效 地 测试 单位 内 的 信息 安全 事件 监测 、 反应 和 恢复 是否 有效 。

目标分类

1.主机操作系统的渗透性

对Windows、Solaris、AIX、Linux、SCO、SGI和其他操作系统进行渗透测试。

2、数据库系统渗透

测试MS-SQL、Oracle、MySQL、Informix、Sybase、DB2、Access和其他数据库应用程序的渗透性。

3、应用系统渗透

提供各种渗透目标应用,如 ASP 、 CGI 、 JSP 、 PHP 和 WW 应用,用于渗透测试。

4、网络设备渗透

对各种防火墙、入侵检测系统及网络设备进行渗透检测.

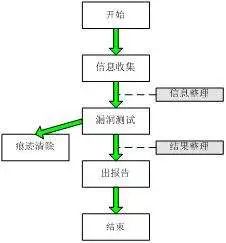

渗透性测试的基本过程

渗透性测试的基本过程主要分为以下步骤:

1、明确目标

主要确定需要渗透的资产范围;确定如何渗透的规则;确定客户需要达到什么样的效果的需要。

2、信息收集

收集一些基本信息、系统信息、应用程序信息、版本信息、服务信息、人事信息和相关保护信息。

脆弱性检测(采矿)

它主要涉及检测(挖掘)系统漏洞、Web服务器漏洞、Web应用程序漏洞以及其他端口服务漏洞。

脆弱性验证(使用)

使用检测到的漏洞攻击

5、提升权限

升级权限主要需要当当前用户权限不是管理员时。升级权限可以是升级系统权限、Web应用程序权限或数据库权限等。

6、清楚痕迹

清除一些渗透迹象, 例如添加测试帐户, 上传测试文件等.

7、事后信息分析

分析并组织了整个渗透过程,分析了脆弱性环节,分析了技术保护状况和管理状况,并提出相关建议。

拟备渗透性测试报告

根据测试情况,编制一份报告,明确说明渗透的清单(范围),攻击路径,渗透结果,脆弱性细节和可行的修复建议,最后简要总结和分析了渗透情况的修正。

本文将自己整合到网络和审查机构中

网络安全 网络资源集成

经典电子书籍

实用技术笔记

专业思维导图

一线大厂面试题

渗透测试工具

本文由 在线网速测试 整理编辑,转载请注明出处。