TCP/IP协议常见漏洞类型

最后更新:2022-07-13 11:46:34 手机定位技术交流文章

TCP/IP由网络层的IP协议和传输层的TCP协议组成。 常见的漏洞包括ARP病毒攻击、RIP攻击、DNS欺诈和TCP连接欺诈。

TCP/IP是TransmissionControlProtocol/InternetProtocol的缩写。传输控制协议/互联网互联协议,又名网络通讯协议,是 lnternet 最基本的协议、Interact国际互联网络的基础。

TCP/IP由网络层的IP协议和传输层的TCP协议组成。 TCP/IP定义了电子设备如何连接到互联网和数据如何传输的标准。

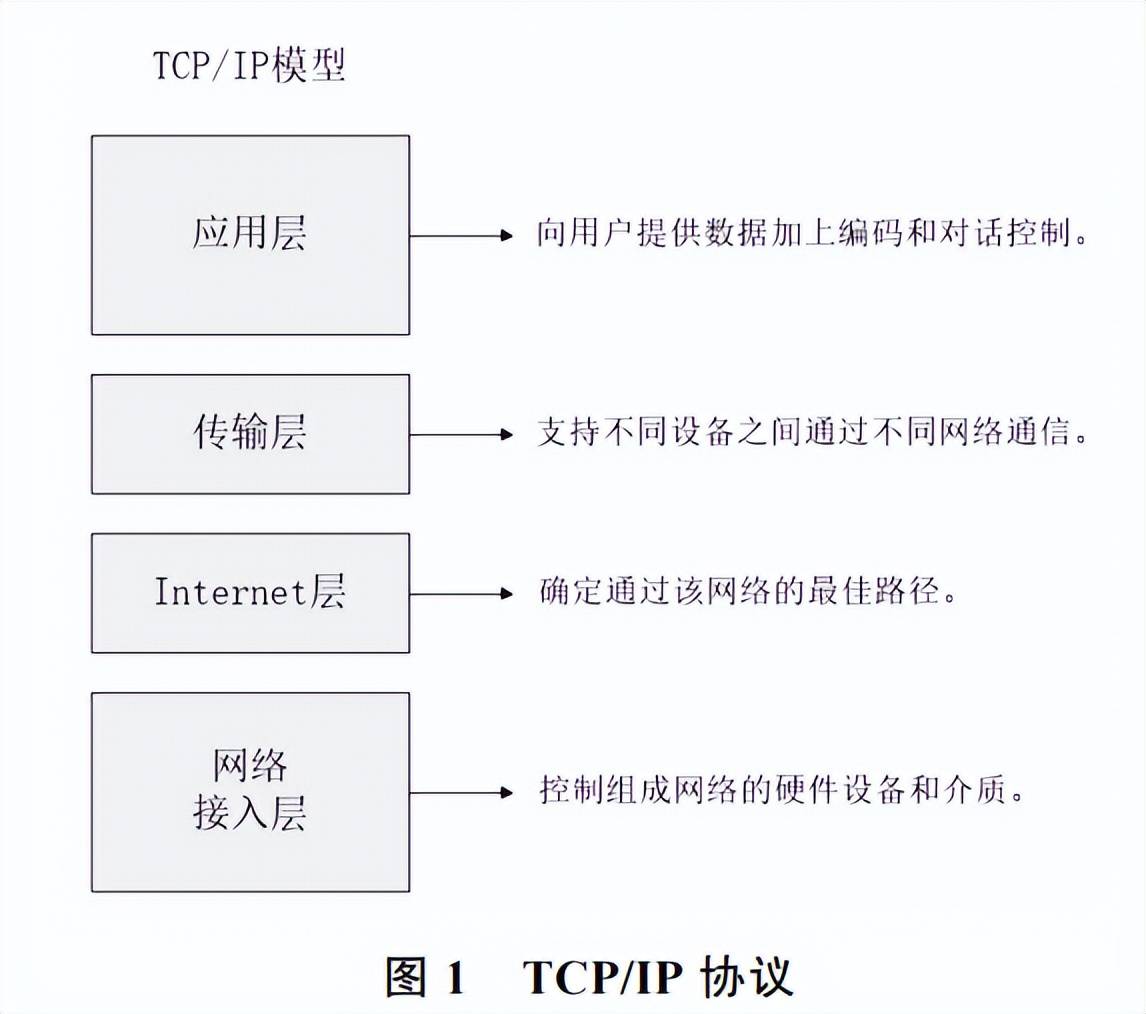

TCP/IP协议采用了4层的层级结构,分别是网络接入层、网络层、传输层和应用层。每一层都呼叫它的下一层所提供的网络来完成自己的需求。

简单地说,TCP负责检测传输问题,在出现问题时立即发送信号,并要求重新传输,直到所有数据安全地运送到目的地。

而IP协议规定需要给因特网的每一台电脑规定一个地址,这个地址就是IP地址。IP地址通过软件实现网络物理地址“统一”的方法。这种方法使用统一的地址格式,在统一管理下将地址分配给主机。

由于TCP/IP协议是一个开放的协议,TCP/IP堆栈中的大多数协议没有提供必要的安全机制,并且存在一些脆弱性安全问题。

TCP/IP协议漏洞的常见类型

ARP 病毒攻击

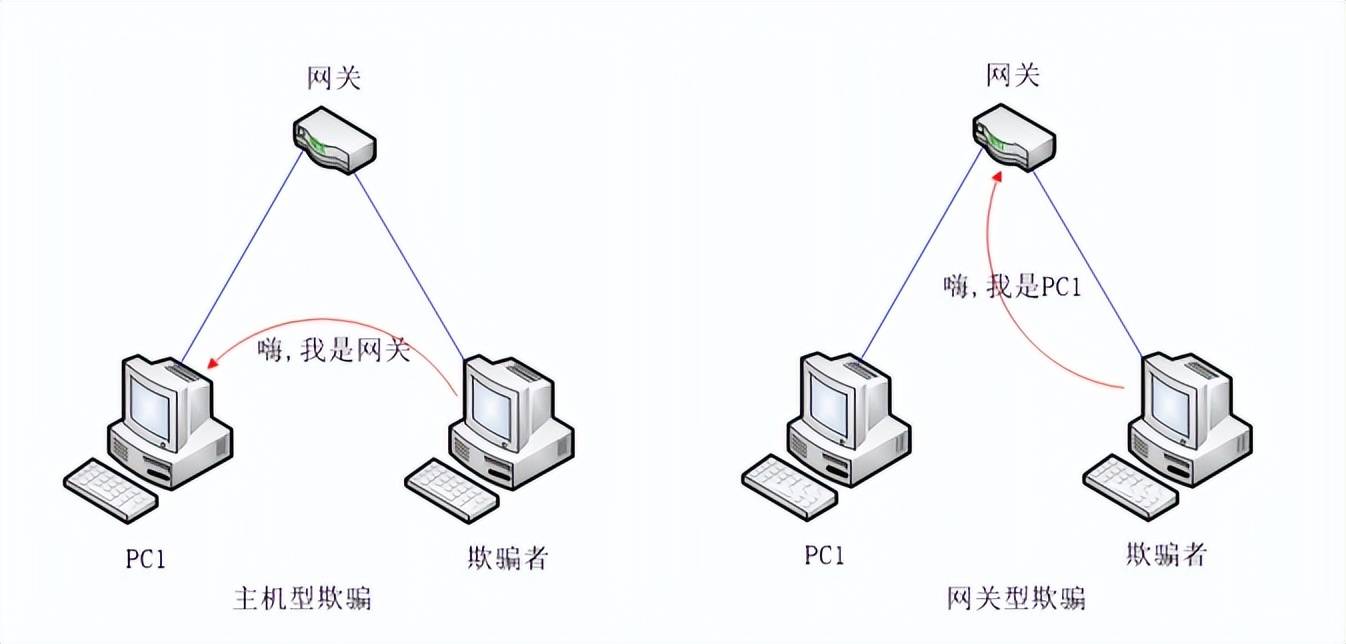

ARP病毒攻击的工作原理是伪造通信双方的IP地址或MAC地址,让对方误解主机是正确的主机,从而达到欺诈的目的。

当网络中的源主机A想与目标主机B进行通信时,将首先广播ARP要求的报告,期望B接收并返回其MAC地址给A。但由于报告以这种形式播出,因此攻击者C会在收到A的请求消息时将自己的IP地址伪造成B的IP地址。有关资料载于ARP请求报告中,然后攻击者C用B发送一个IP地址,C的MAC地址的返回消息,让 A 误解 C 是 东道主 B 的 正当 目的,因此,攻击者C达到偷窃信息的目的。

基于RIP的攻击

RIP是一个基于距离(路径数)的路径选择协议。它的函数是计算网络中的路由包的最佳路径.因为RIP是基于跳跃的,并且规定跳跃上限不得超过15,因此它只适用于中小型的网络。基于RIP的攻击实际上是攻击网络中的路由器的路由表。因为 RIP 是基于 UDP 协议进行传输,而且UDP有点不可靠,无需创建连接到传输层协议。因此,运行RIP协议的路由器将无条件地接受来自网络的任何消息,包括一些非法的路由表更新。

当路由器接收这些消息时,它不执行路由更新命令而改变自己的路由,这会导致路由器的路由表故障,甚至可能影响路由器的邻近路由器,导致完全的网络瘫痪,造成严重的后果。

DNS欺骗

DNS(Domain name resolution)是用于将域名转换为IP地址的域名分辨协议。

这允许用户在上网时直接输入他们的域名,而不是冗余和繁琐的IP地址。

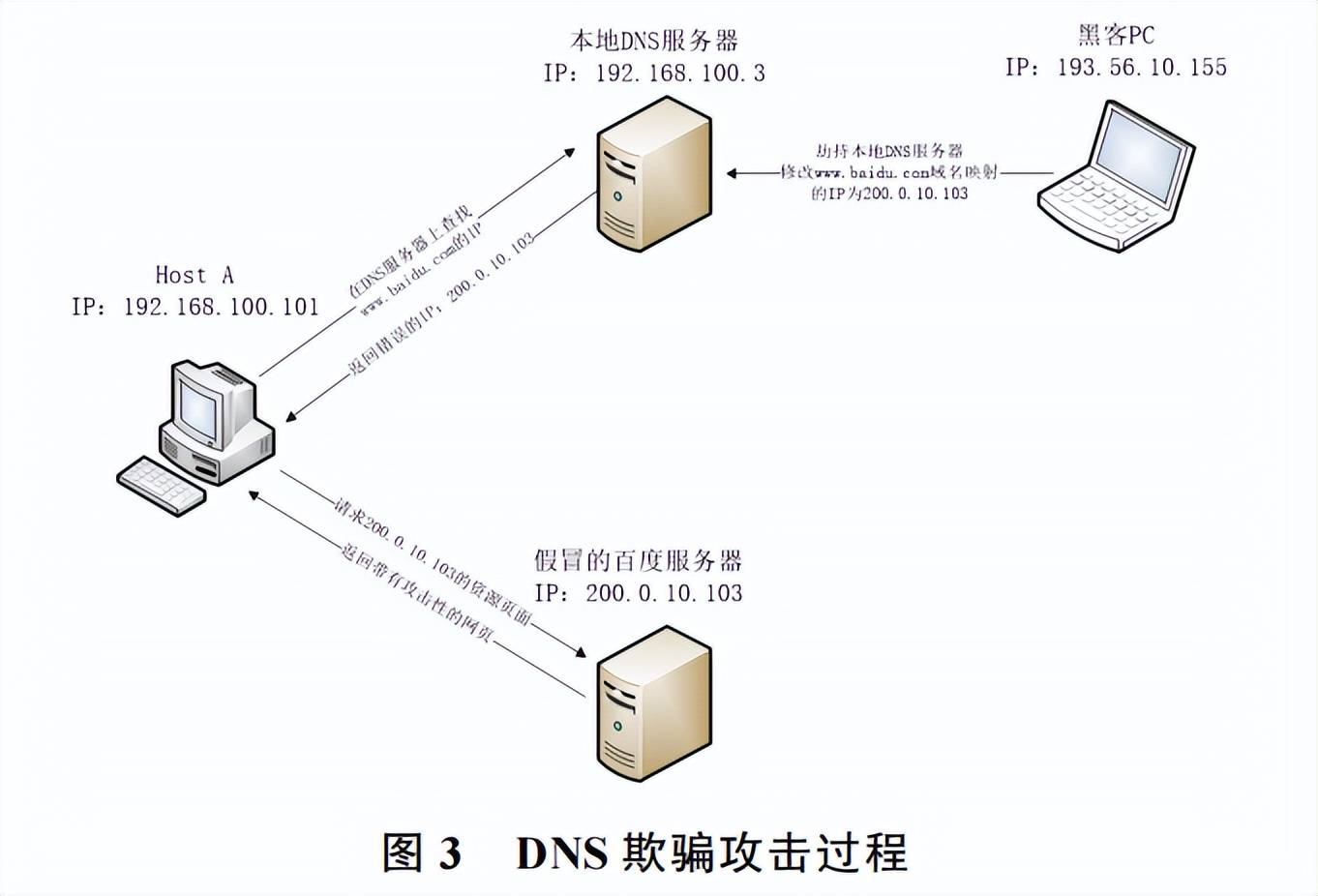

在DNS欺诈中,攻击者通常首先攻击DNS服务器并替换它,并改变原始DNS服务器的IP地址与域名之间的映射关系。

当用户访问相应的域名时,返回是错误的页面,攻击者可以将病毒插入到用户身上,也可以直接发动攻击。欺诈DNS有两种方法,一个是修改本地主机上的主机文件,主机文件实现是 DNS 服务器的功能.

例如将Hosts 文件中的一个域名对应的 IP 地址改成本机的回环地址(127.0.0.1),这意味着用户在访问域名时无法到达所希望的页面。另一个是DNS劫持,即劫持用户使用的DNS服务器,通常,黑客将已建立的攻击网站的IP地址映射到经常访问的网站的域名。攻击站看起来与原来的站点没什么不同,这意味着用户即使受到攻击,也不会意识到攻击。

TCP 连接欺骗

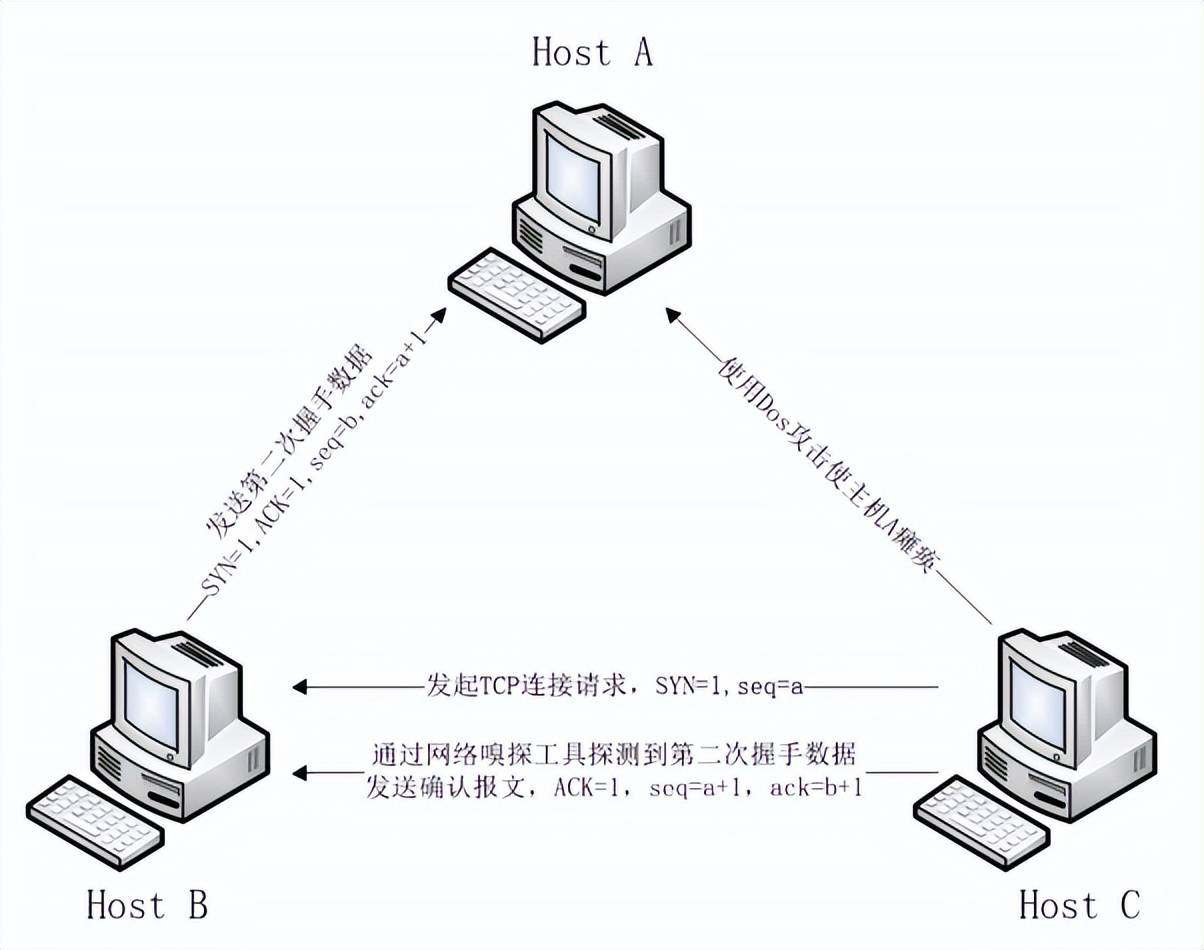

虽然TCP协议是一个可靠的链层协议,但是因为每次上网,每个主机的IP地址都会发生变化,因此,攻击者可以通过这个漏洞破坏两个主机的TCP连接。TCP连接欺骗中,攻击者C总是攻击主机A(例如多斯攻击),使其瘫痪。从而阻止A和B之间的交流,然后你假装自己创建一个A和B主机之间的TCP连接。过程如下:

C→B:SYN=1,seq=a

B→A:SYN=1,ACK=1,seq=b,ack=a+1

C→B:ACK=1,seq=a+1,ack=b+1

攻击者C首先向B发送连接请求消息,同步SYN设置为1,序列序列是a。B收到请求报文后,向A发出确认报文,确认号 ack是a+1,序列seq是b,因为A是瘫痪的,它不会发送响应消息。C通过网络嗅觉工具通过B向A发送的ack和seq,对B发送确认报文,将ACK 置为1,序列seq是a+1,确认号 ack为 b+1。因此,B与攻击者C之间的TCP连接直接建立,可以直接向B发送指令,而且B也相信命令是由合法的主人A发出的,将执行这些命令。这使得C可以任意向B发送攻击命令。致使B瘫痪。

那么,我们如何防止TCP/IP协议中的常见漏洞?我们将在下一篇文章中讨论。

本文由 在线网速测试 整理编辑,转载请注明出处。